依旧是流量分析题目

题目描述

您的同事李白在运维一台部署了移动应用服务端的linux服务器时发现了异常,好像被黑客攻击了。小李通过简单分析,发现可能是由于公司的移动应用和其服务端程序都存在安全问题导致的。小李将当天可能与攻击相关的流量导出,并与移动应用一起打包压缩,你可以下载分析,也可以登录此服务器进行攻击溯源、排查等,提供了SSH和VNC访问的方式供您和您的团队进行分析取证。

条件限制,没有靶机,但是用流量包也可以做

任务1:黑客攻击此服务器所使用的2个IP分别是什么(ascii码从小到大排列,空格分隔)

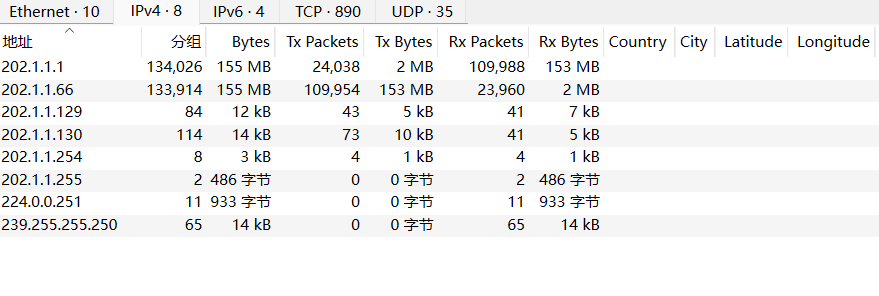

利用wireshark的统计里面的端点功能,看到所有的ip地址

然后从头开始过滤ip地址的包,然后发现

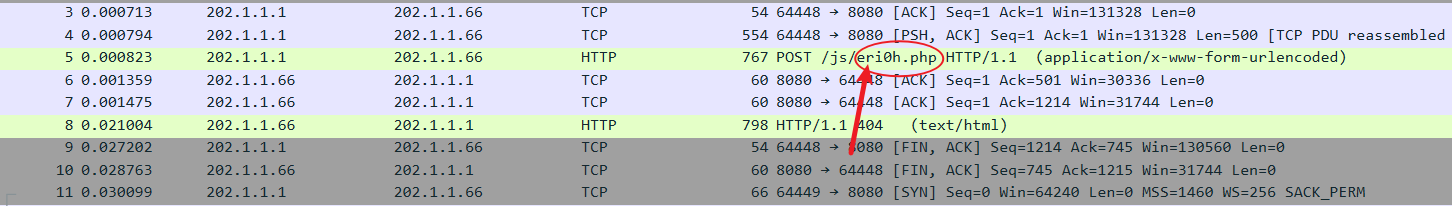

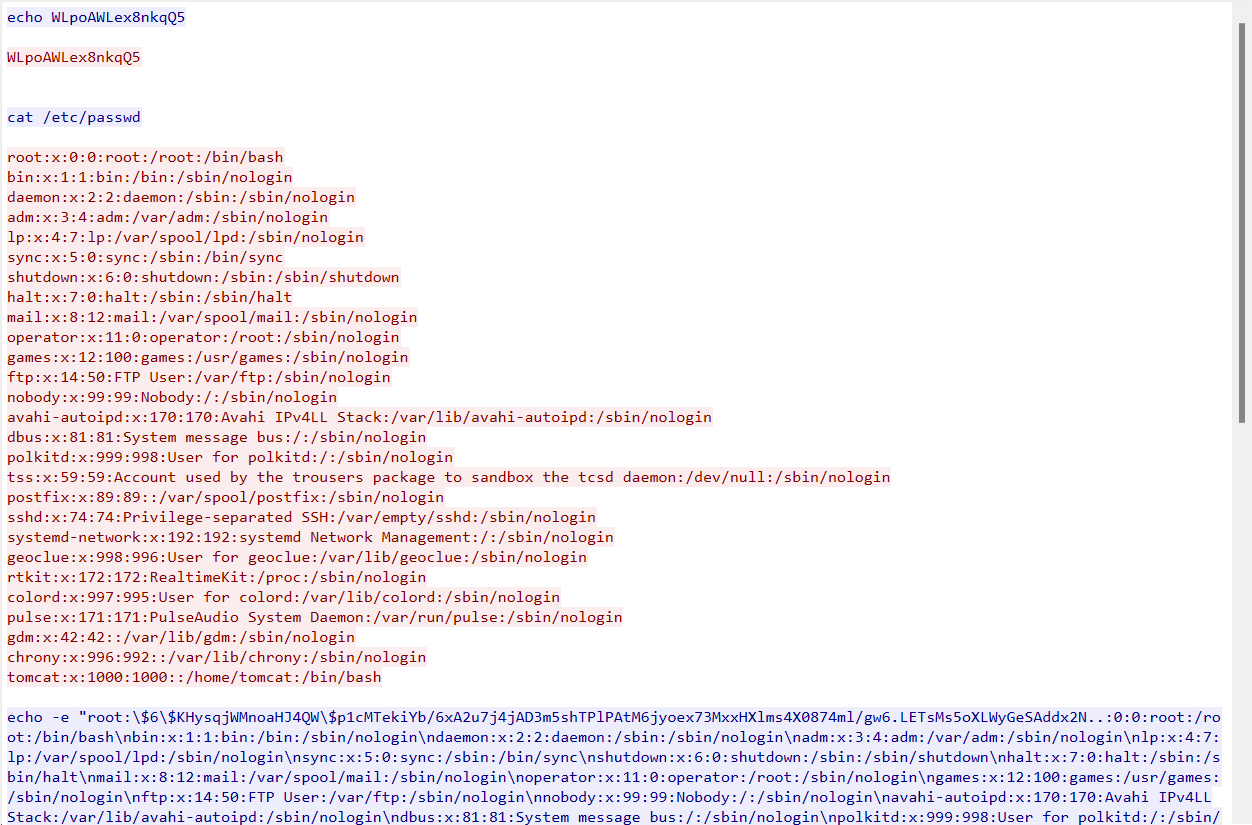

从第一个ip地址202.1.1.1发现POST恶意请求,上传了一些php文件,同时发现这些文件上传到第二个ip地址202.1.1.66,也就是说第二个ip地址为被攻击者的ip地址,然后过滤第三个ip地址,没有明显发现,但是一堆tcp包,追踪流一下发现很多恶意命令

找到第二个恶意ip地址,这里有个细节是4444端口一般是监听端口,40584则是典型客户端源端口,所以202.1.1.129是第二个攻击者ip,而不是202.1.1.130。

flag:202.1.1.1 202.1.1.129

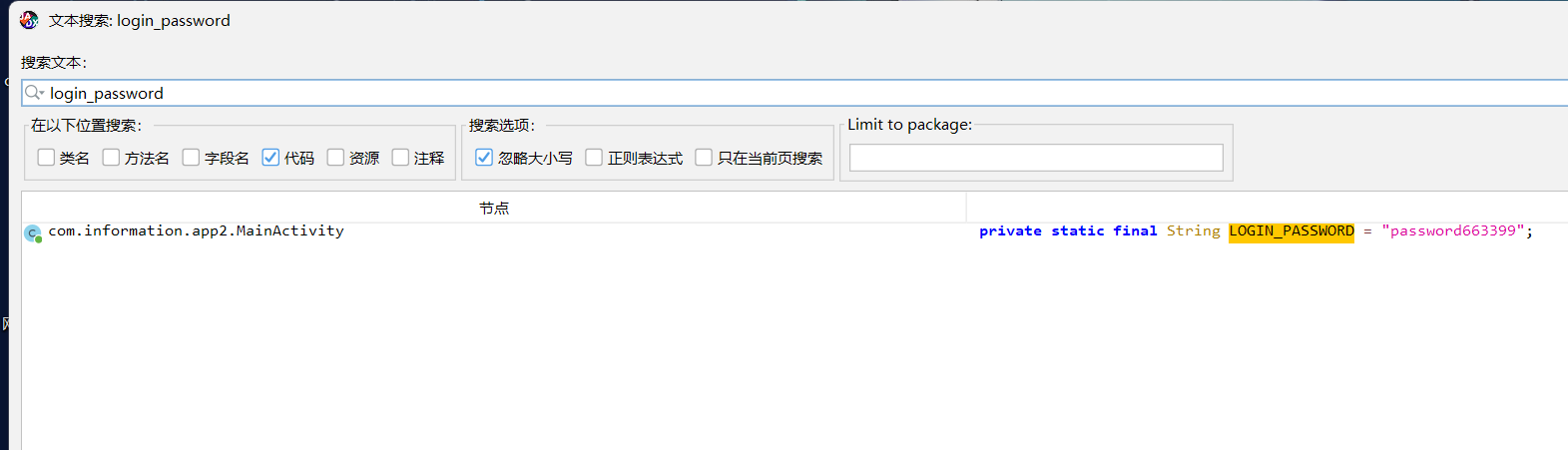

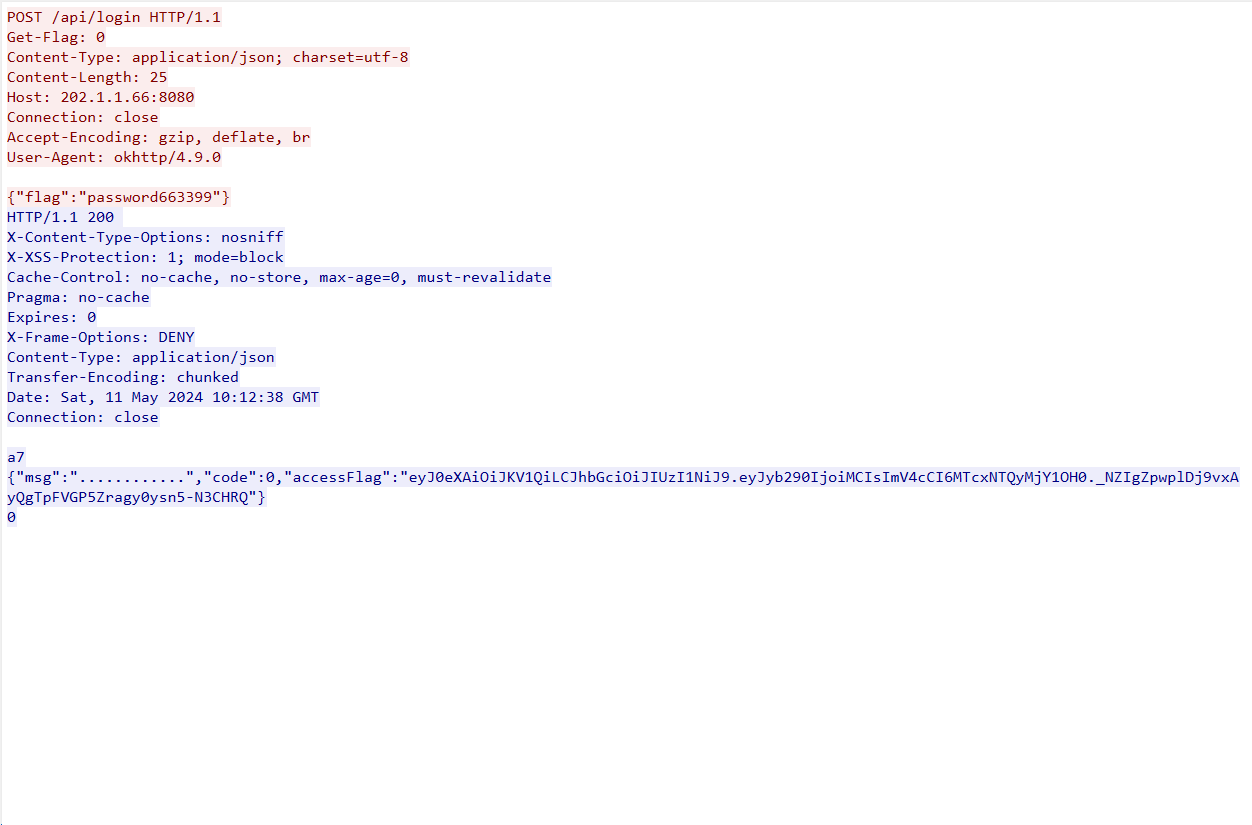

任务2:存在安全问题的apk中使用的登录密码是什么?

我使用的是jadx-gui,打开apk文件后直接搜索登录密码,找到密码

flag:password663399

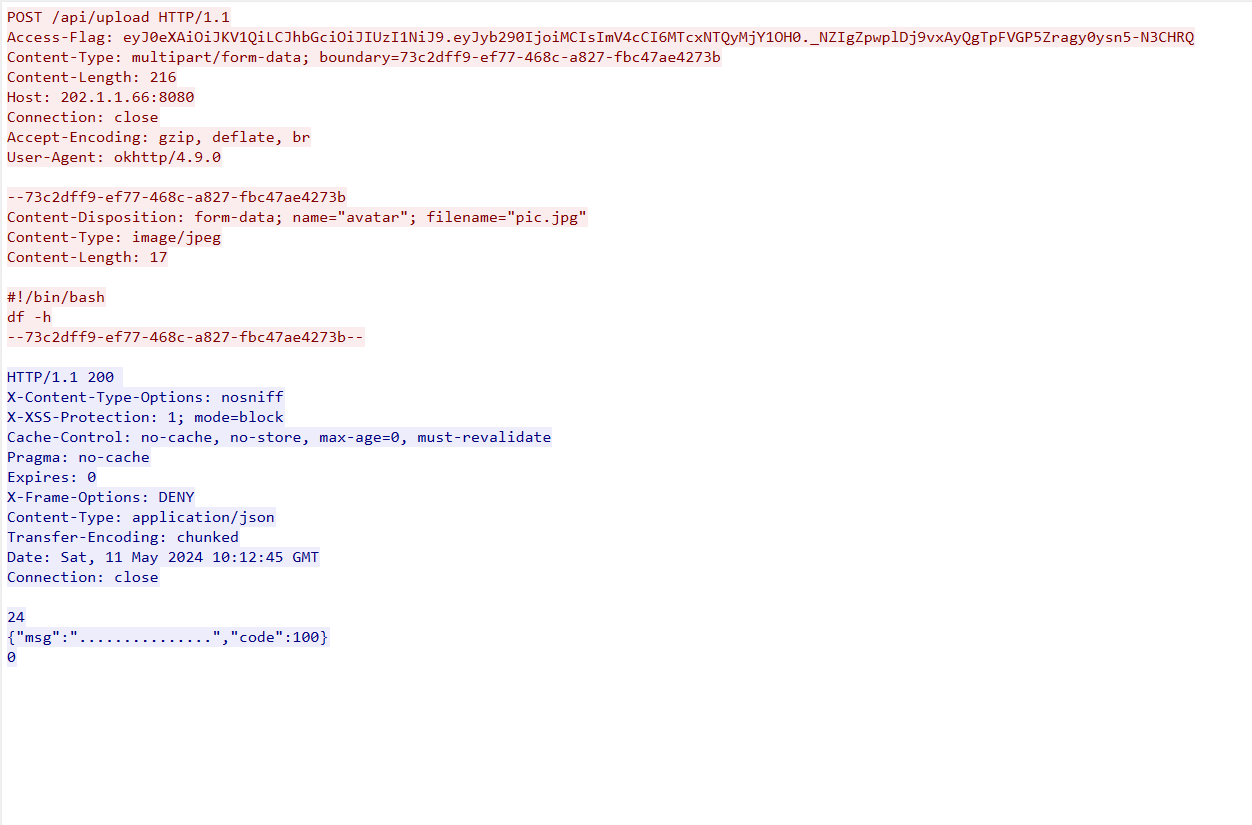

任务3:黑客尝试上传一个文件但显示无上传权限的文件名是什么?

过滤掉http的返回成功的响应包,然后追踪流看看,可以看到第一个就是第二个任务的flag,变相说明应该方向是对了

再往下继续找,找到一个可疑的,提交结果对了

flag:pic.jpg

任务4:黑客利用的漏洞接口的api地址是什么?(http://xxxx/xx)

既然上个任务找到了,那就毫无疑问了

flag:http://202.1.1.66:8080/api/upload

任务5:黑客上传的webshell绝对路径是什么?

找到一个包看起来很可疑,扔给ai说是JSPwebshell

由于这道题没有环境,所以找不到绝对路径,只好作罢

任务6:黑客上传的webshell的密码是什么?

刚刚扔给ai分析的时候已经发现了密码bing_pass直接提交即可

flag:bing_pass