JiaJia-CP-1

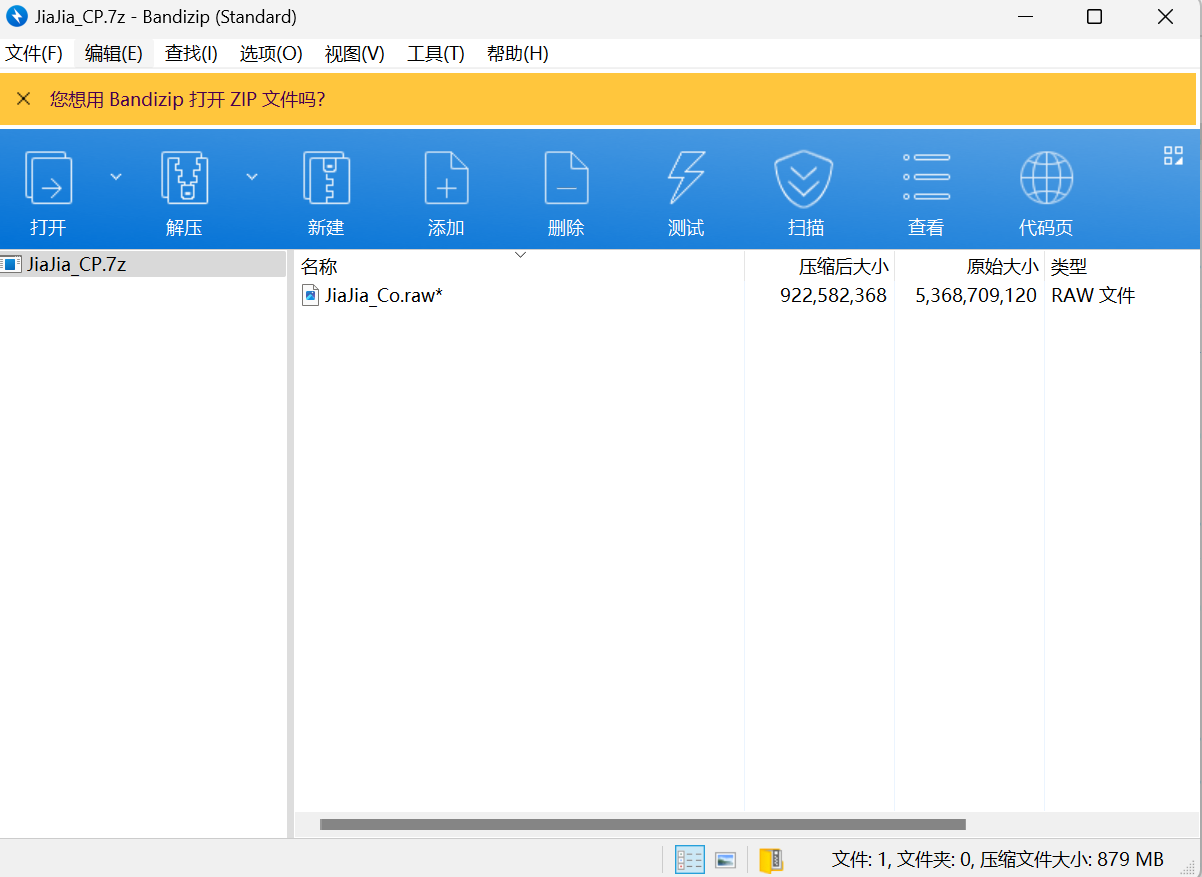

先把题目文件下载下来

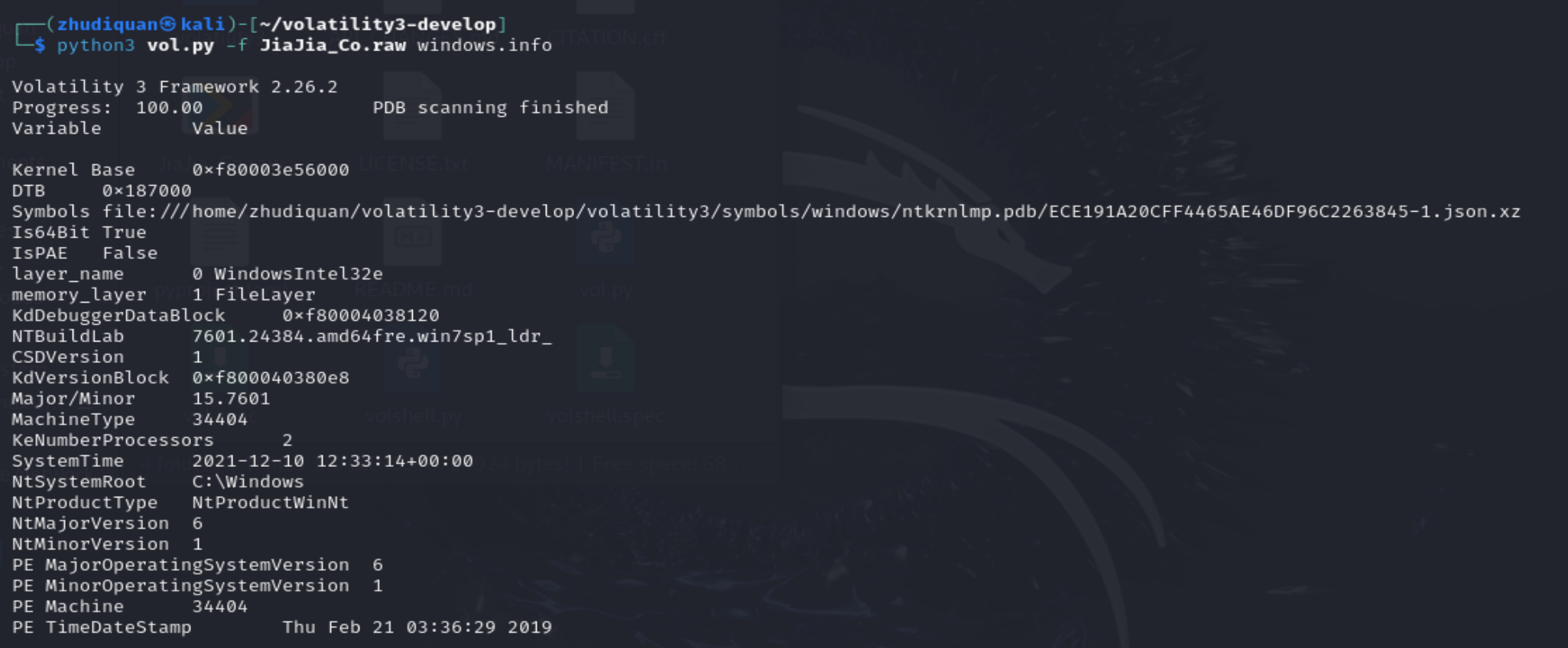

看到是raw后缀,常见的内存镜像的后缀,使用volatility打开(这边真心建议使用kali中的volatility打开,windows里面使用命令没有反应的

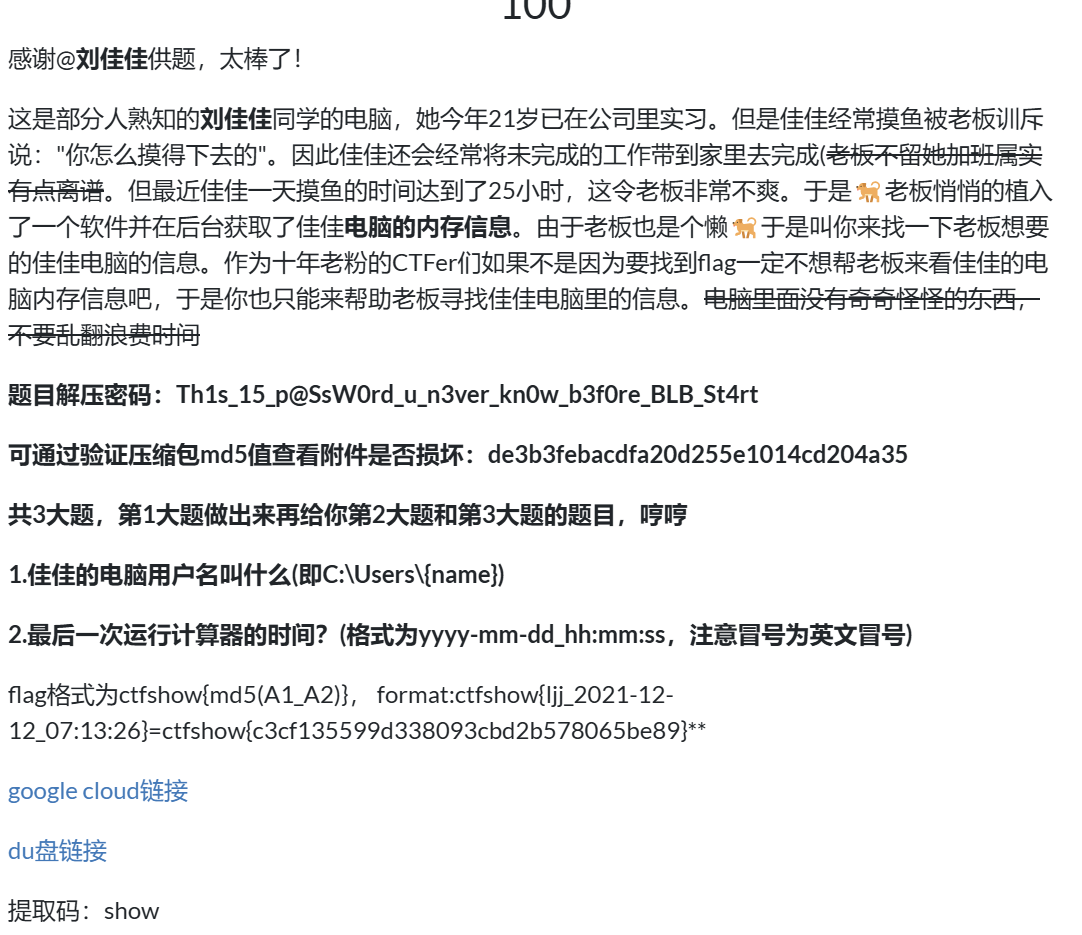

可以看到题目要求获取电脑用户名和最后一次运行计算器的时间

python vol.py -f JiaJia_Co.raw filescan(扫描Windows内存映像中存在的文件对象)

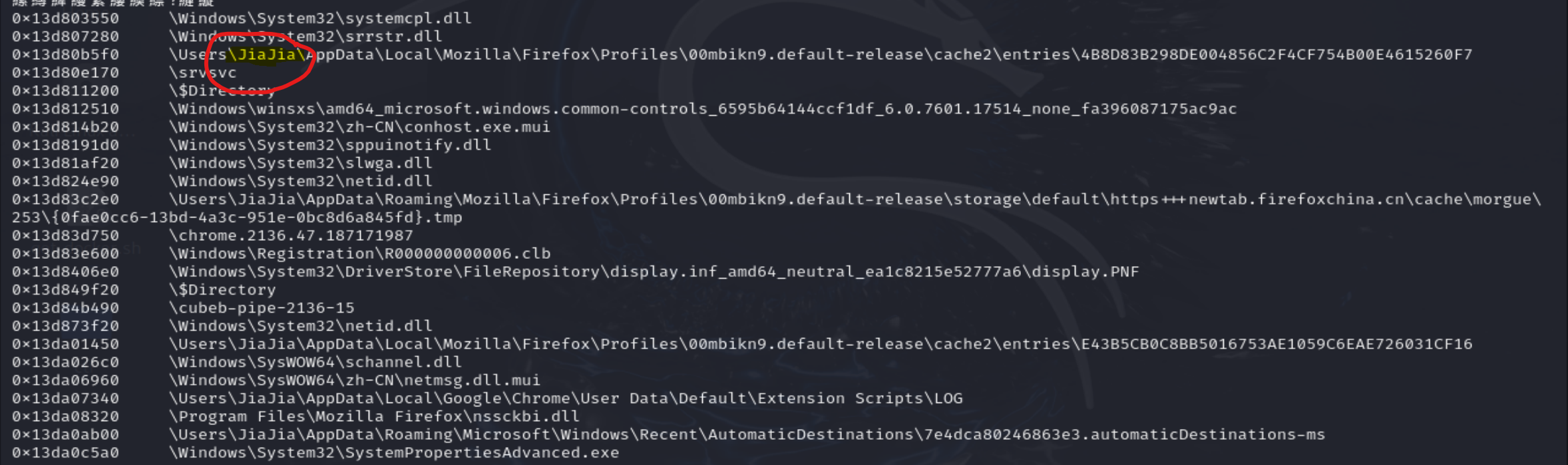

一般用户名都会放在c盘users目录下,这边我打算通过扫描文件来获取以用户名命名的文件

可以得知用户名是JiaJia

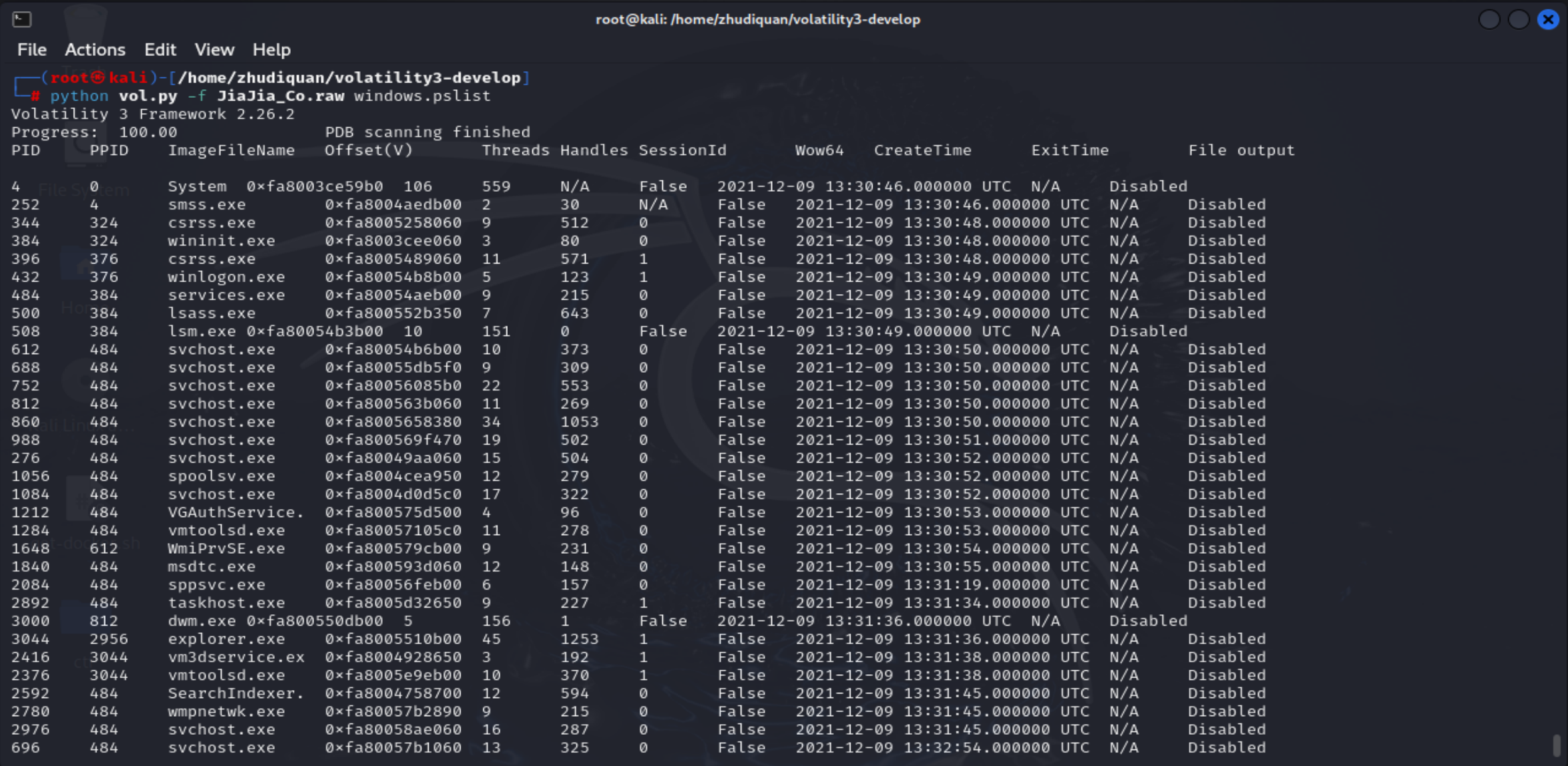

如果是找最后一次运行计算器的时间的话我觉得应该可以列出所有的进程来找,但事实是这里面并没有类似'calc.exe'这样的进程

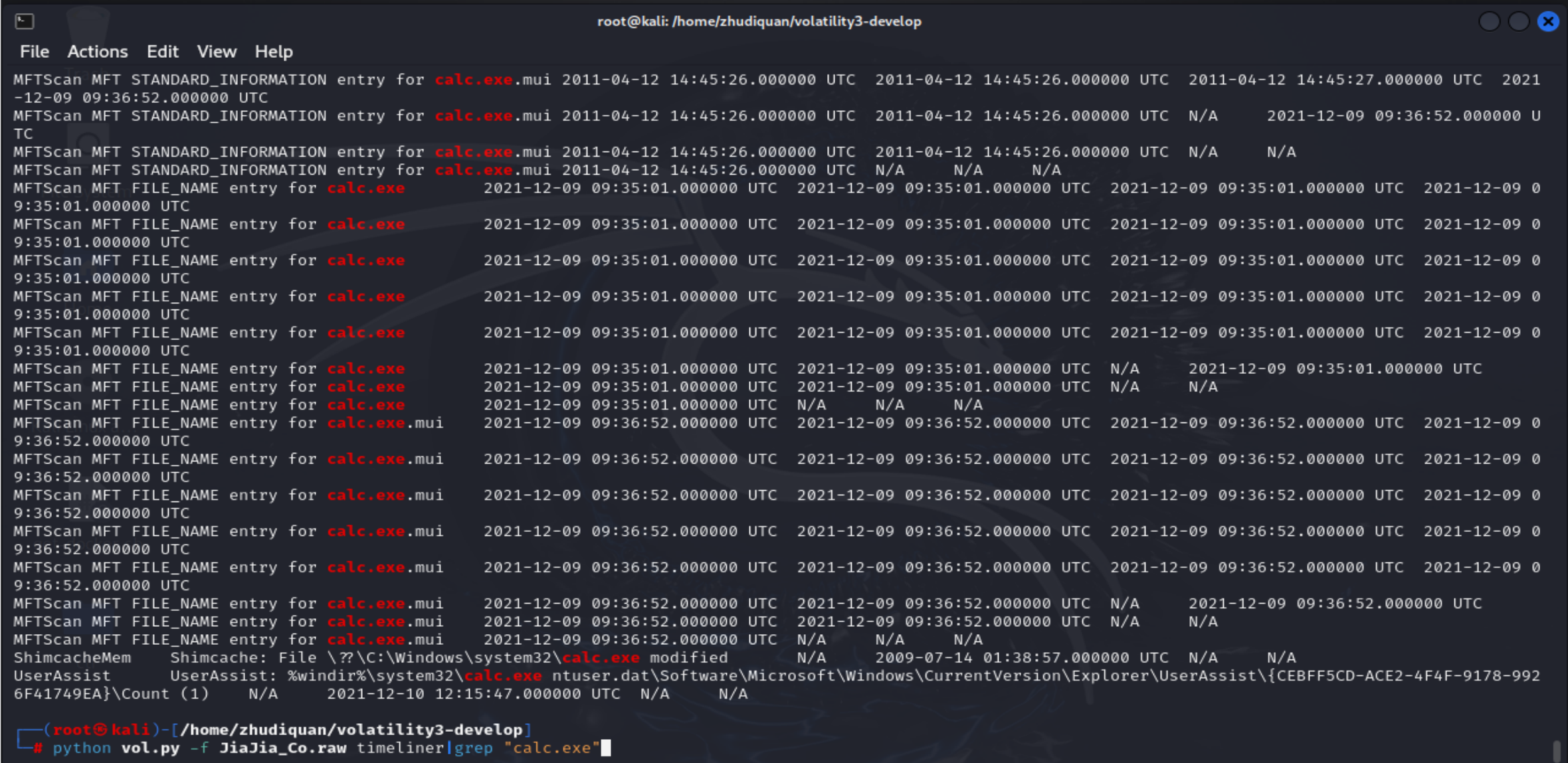

浅浅的查了一下,发现可以使用<font style="color:rgb(199, 37, 78);background-color:rgb(249, 242, 244);">timeliner</font>用于查看时间线的工具搜索计算器单词<font style="color:rgb(199, 37, 78);background-color:rgb(249, 242, 244);">calc.exe</font>

找出来很多calc.exe的进程,但是要我们找最近的,那就是2021-12-10_12:15:47了,这里有大坑,这里显示的是世界标准时,刘佳佳是在国内干活。所以我们要把世界标准时加上8个小时才是中国北京时间,即2021-12-10 _20:15:47,根据题目要求可以得到flag格式,但是还要MD5输出一下

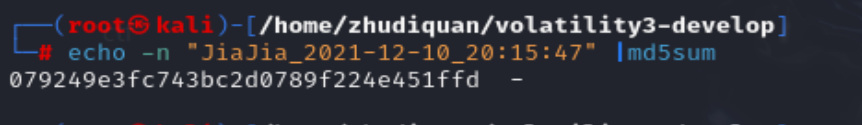

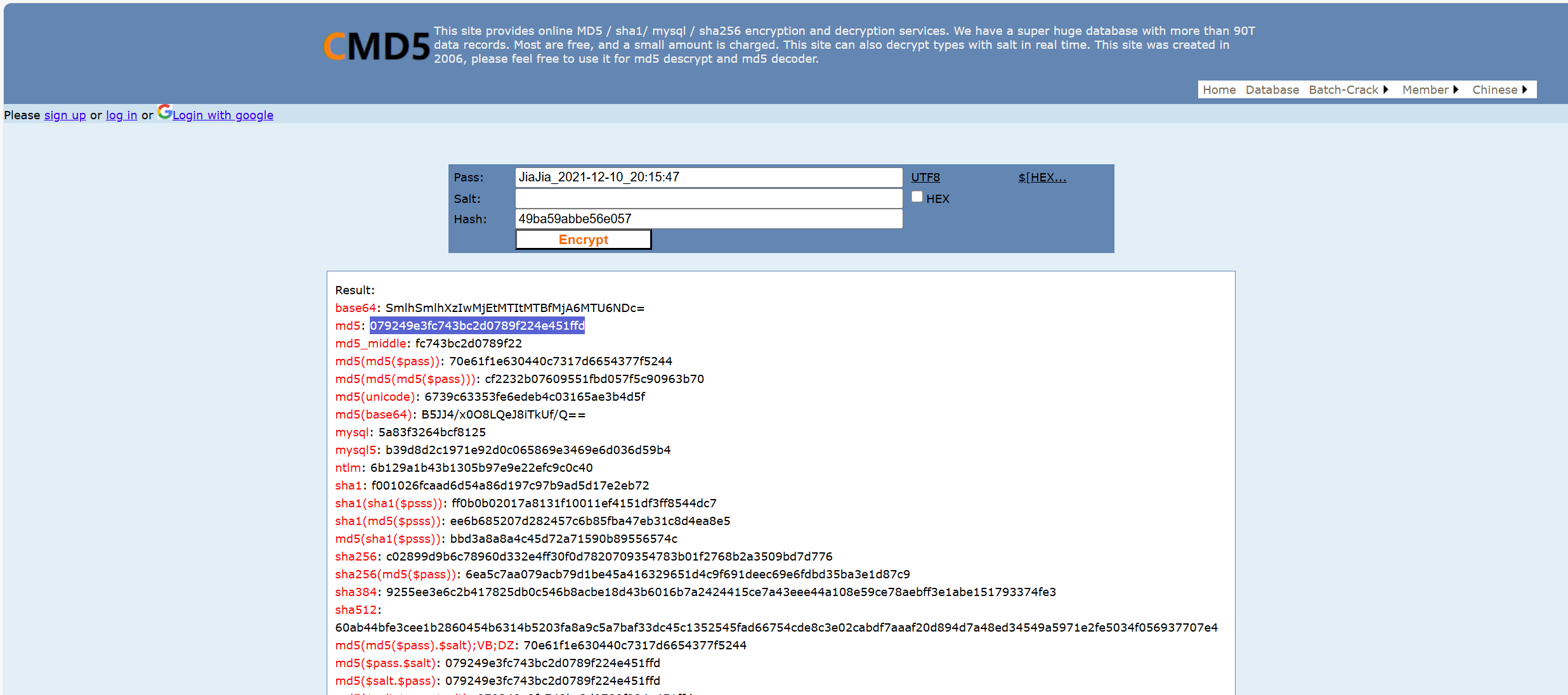

<font style="color:rgb(199, 37, 78);background-color:rgb(249, 242, 244);">echo -n "JiaJia_2021-12-10_20:15:47" |md5sum</font>

当然在windows里面加密也是可以的

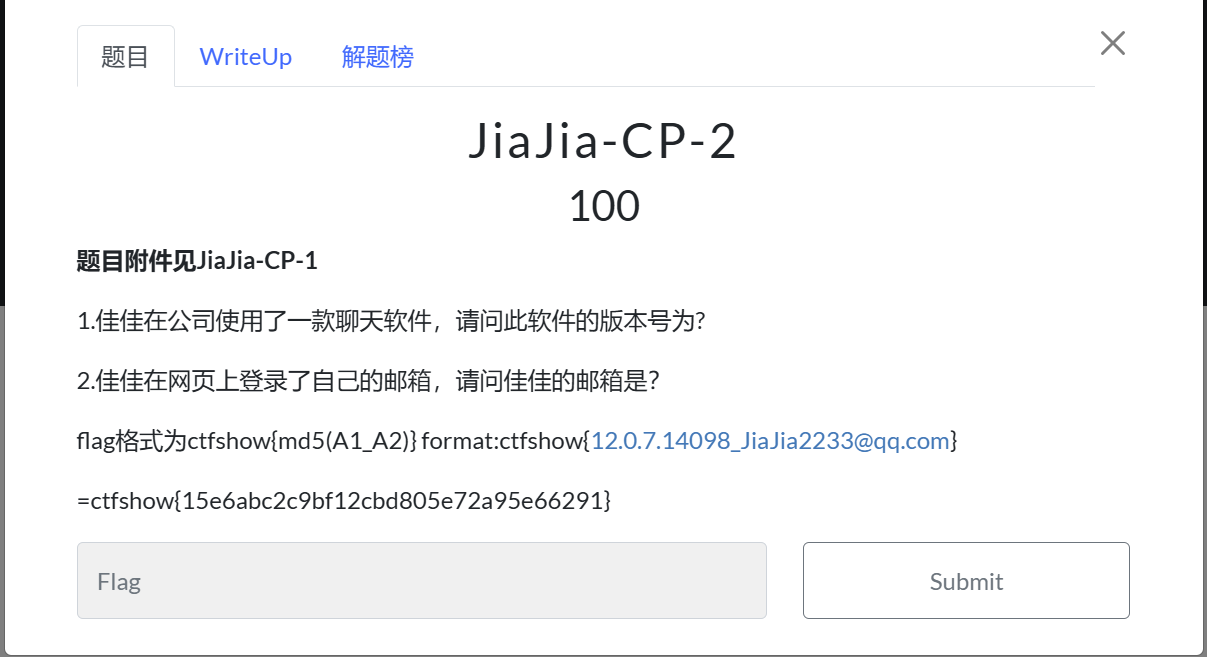

JiaJia-CP-2

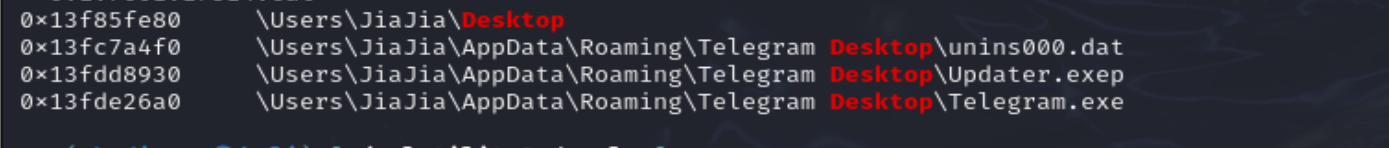

首先先去寻找聊天软件,那就试试filescan命令,执行后发现扫出来的东西实在是太多了不可能人工一个个去查看,想来想去想起来一般是软件的话在桌面应该是有快捷方式的,尝试提取关键字"Desktop"

python vol.py -f JiaJia_Co.raw windows.filescan|grep 'Desktop'

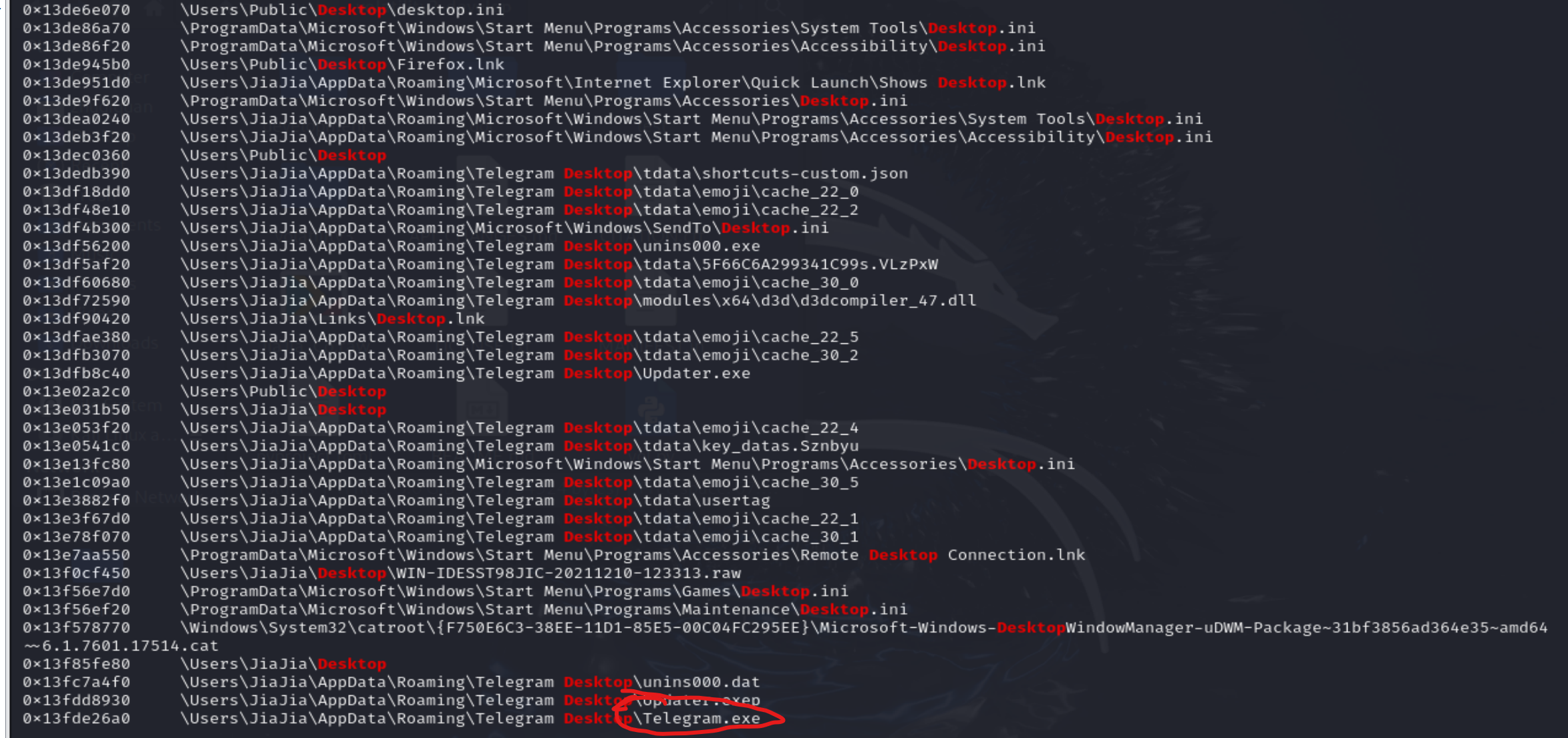

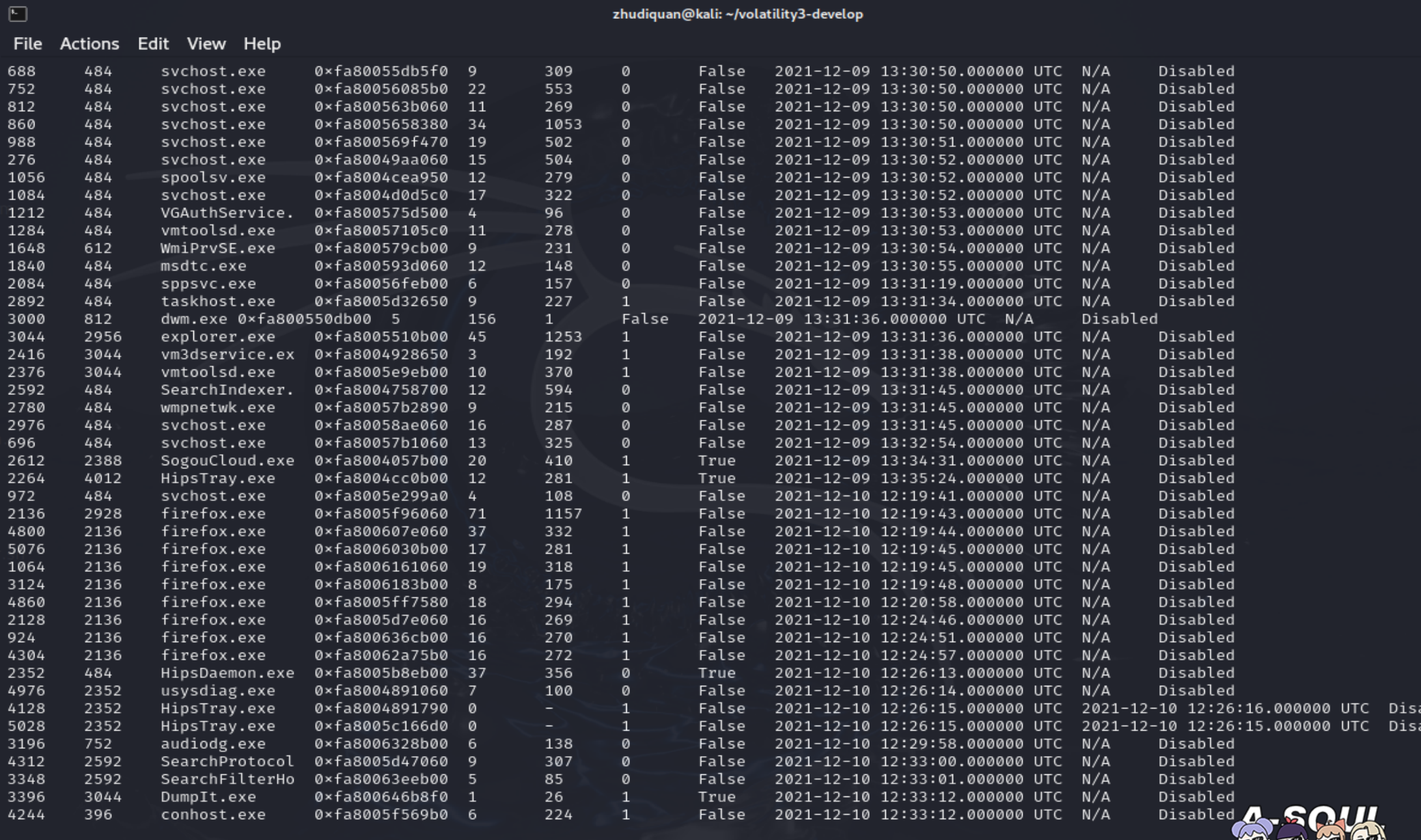

发现聊天软件telegram,如果想要查看的话需要dump出来

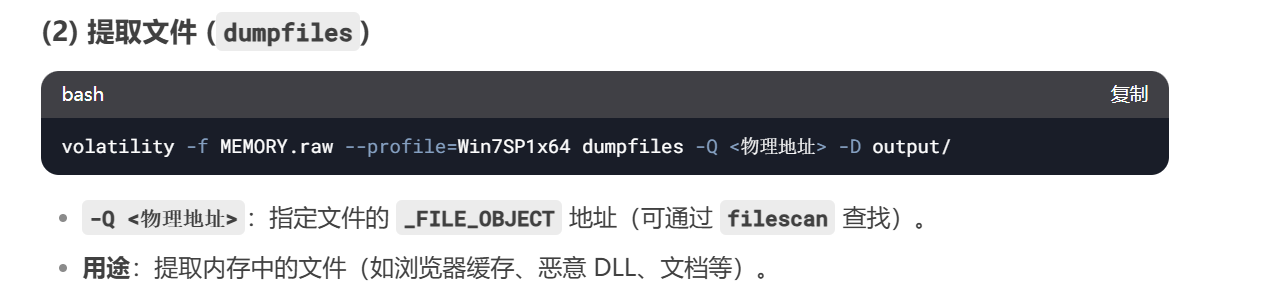

这里deepseek给出的命令版本和我的不同,我的是volatility3,deepseek给的是volatility2,读者自行取用

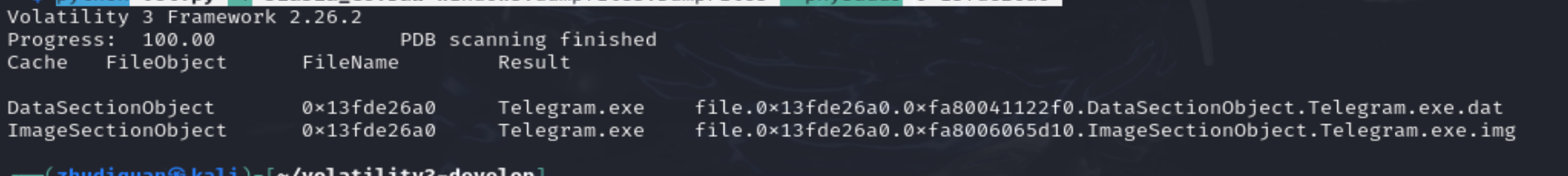

python vol.py -f JiaJia_Co.raw windows.dumpfiles.DumpFiles --physaddr 0x13fde26a0

成功提取

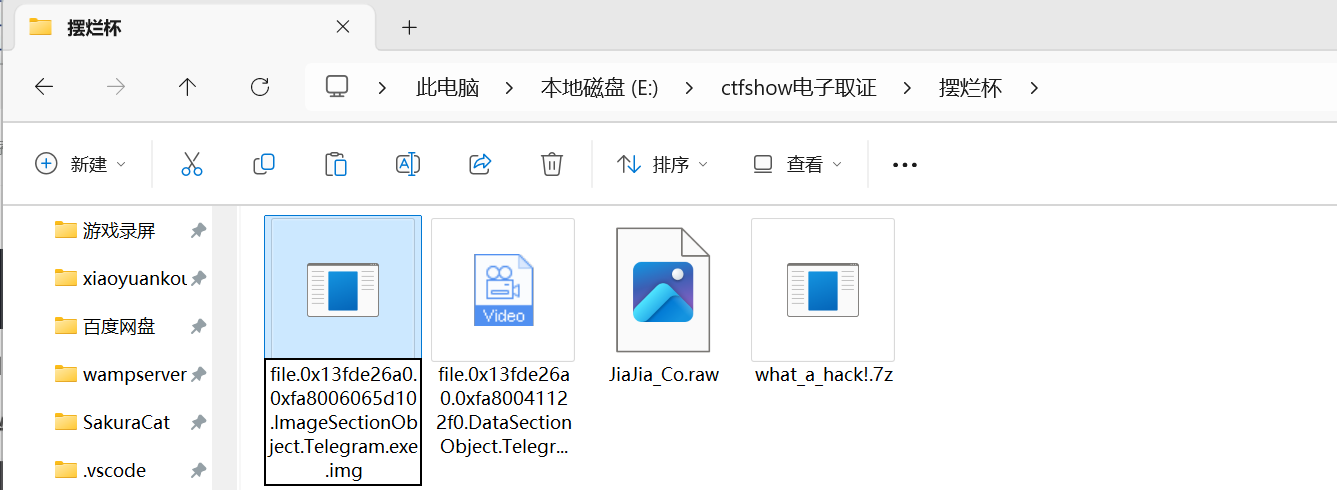

把.img后缀删了以后就可以右键属性查看了

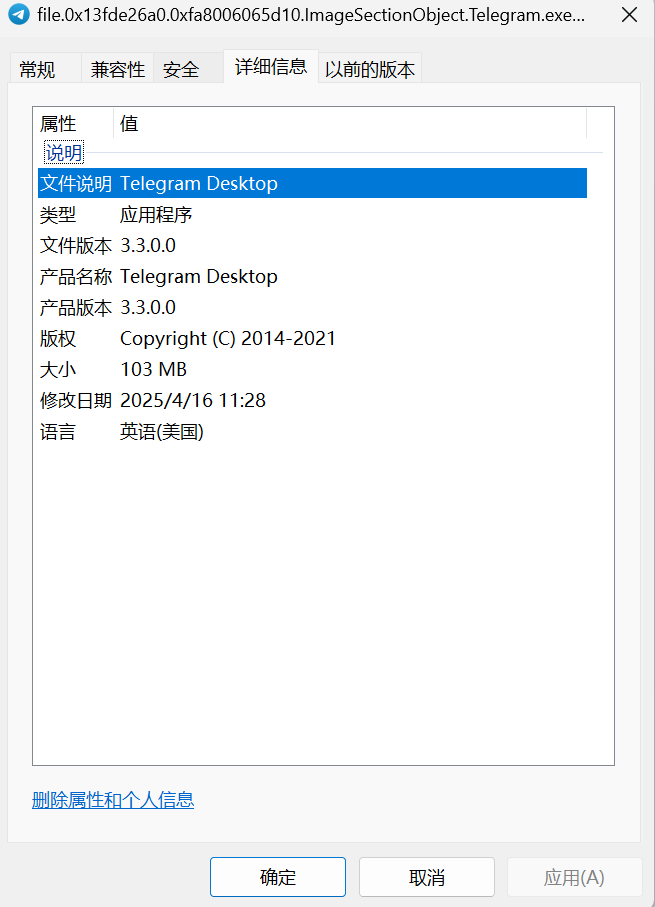

接下来就要找网页登录邮箱的信息了,既然是网页登录的那就应该找下关于浏览器的进程

python vol.py -f JiaJia_Co.raw windows.pslist

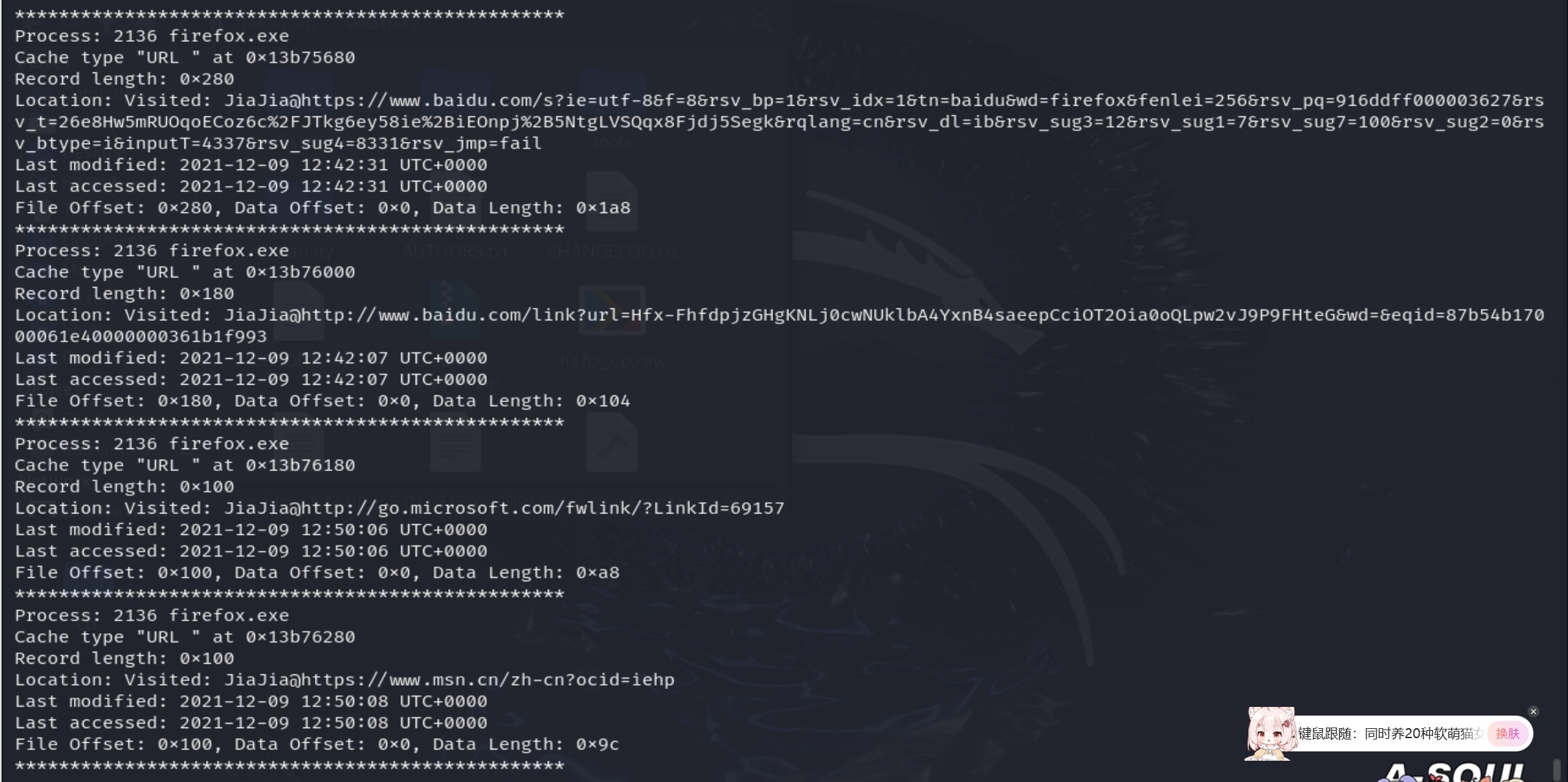

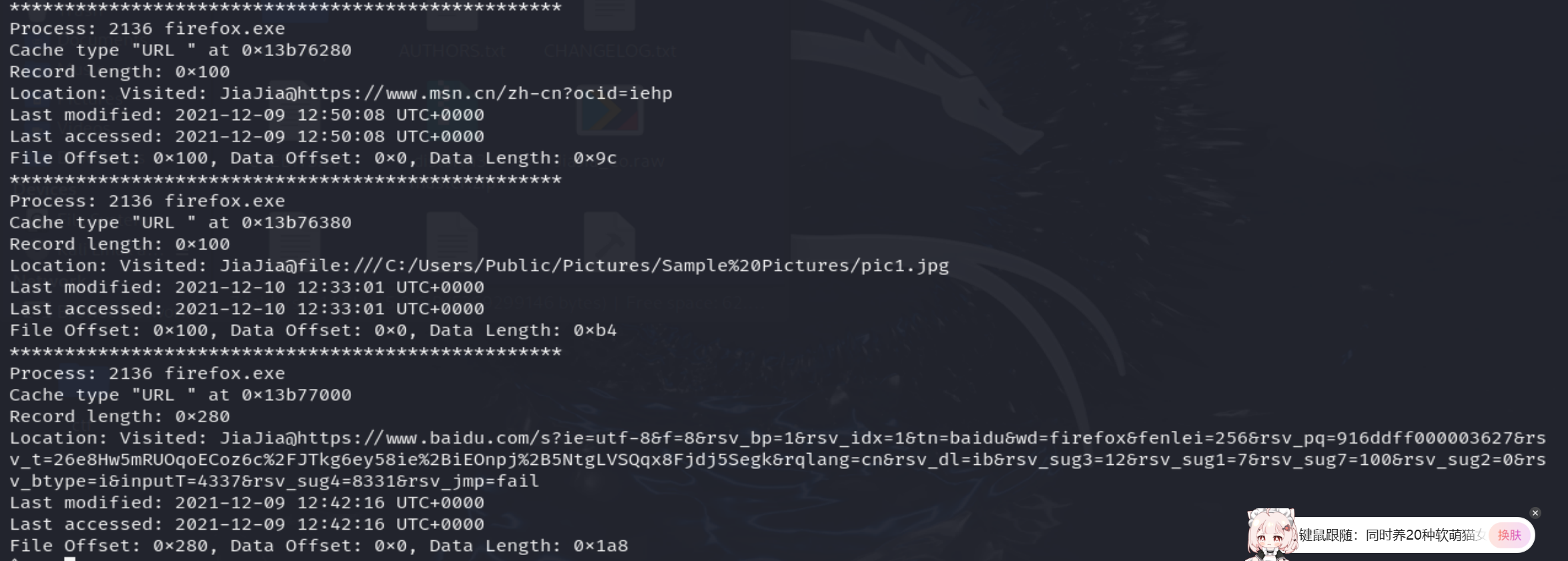

看到firefox了基本可以确定就是火狐浏览器登录的邮箱,那我们还可以查一下IE的历史记录

搞了好久才发现官方貌似把volatility3中的iehistory插件给移除了,那很坏了。那就我就只能找2版本尝试了

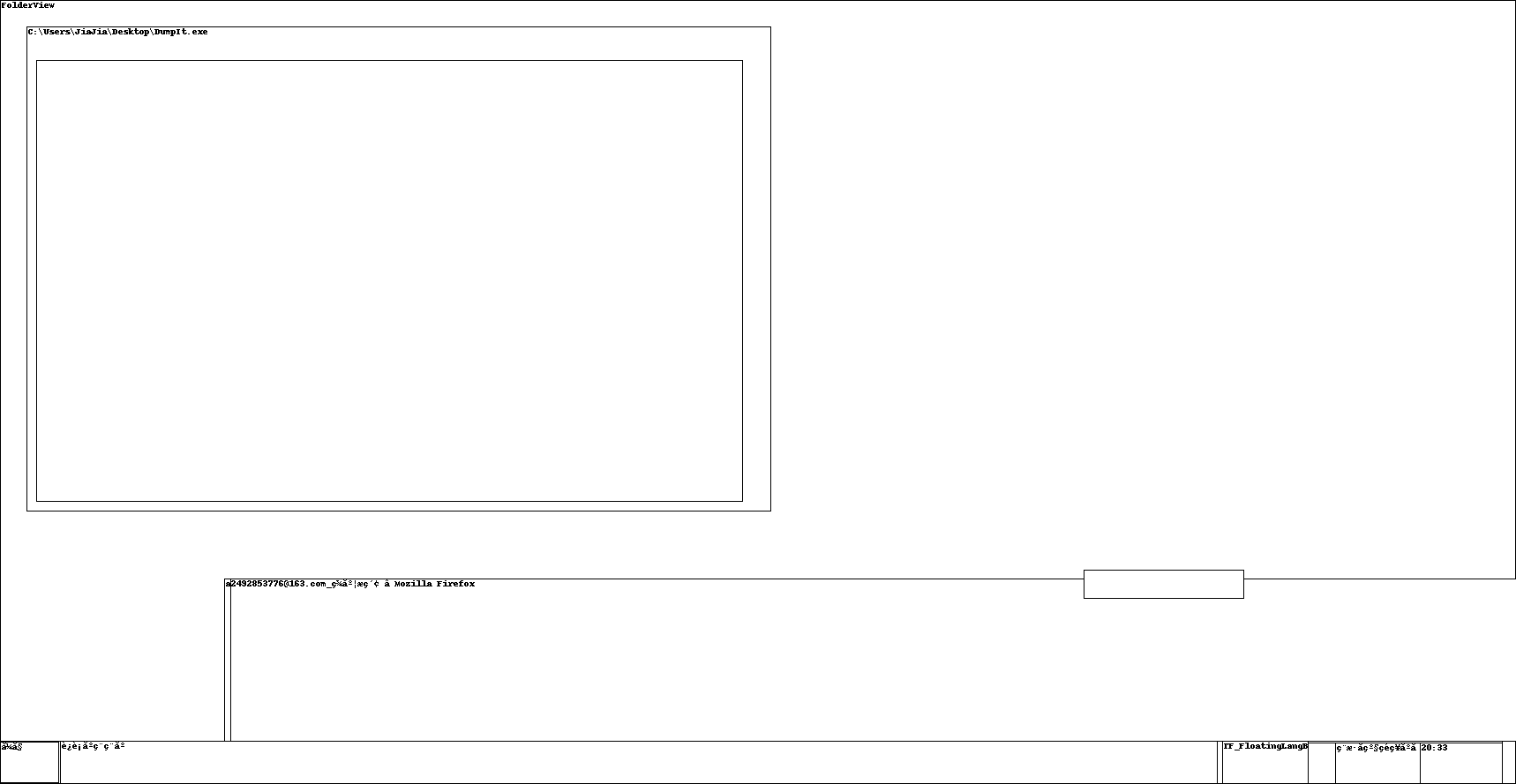

分析了一下IE的历史记录,发现佳佳一直在百度找firefox的下载方式,并没有关于邮箱的事情,这里实在是束手无措了,查了大佬的wp发现还可以使用screenshot这个插件,这是该插件的用途,个人理解应该是实在没法子了可以截取下内存转储时的电脑屏幕图片,说不定有什么有用信息

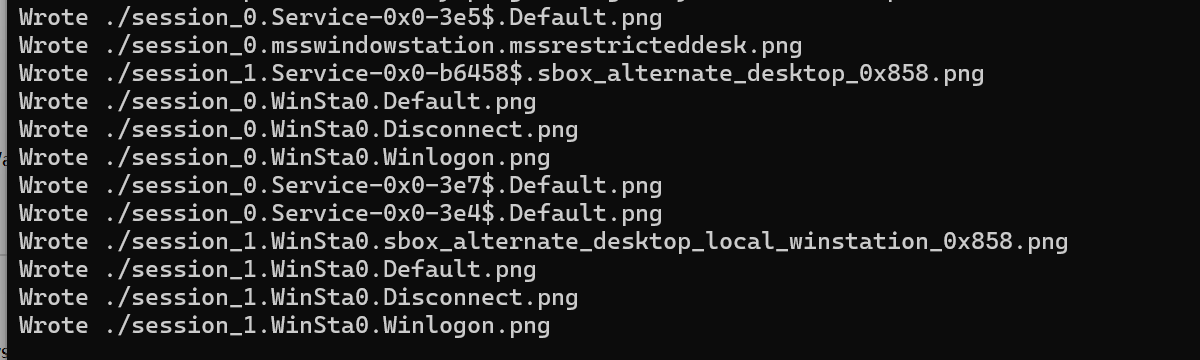

vol.py -f JiaJia_Co.raw --profile=<font style="color:#000000;background-color:rgb(245, 245, 250);">Win7SP1x64 screenshot -D ./</font>

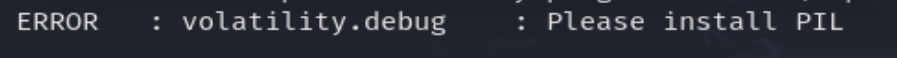

友情提醒,这里第一次使用应该会报错,安装库

这边我不清楚为什么同样的软件同样的压缩包解压出来的,kali上装了pillow库不能运行放windows上就可以

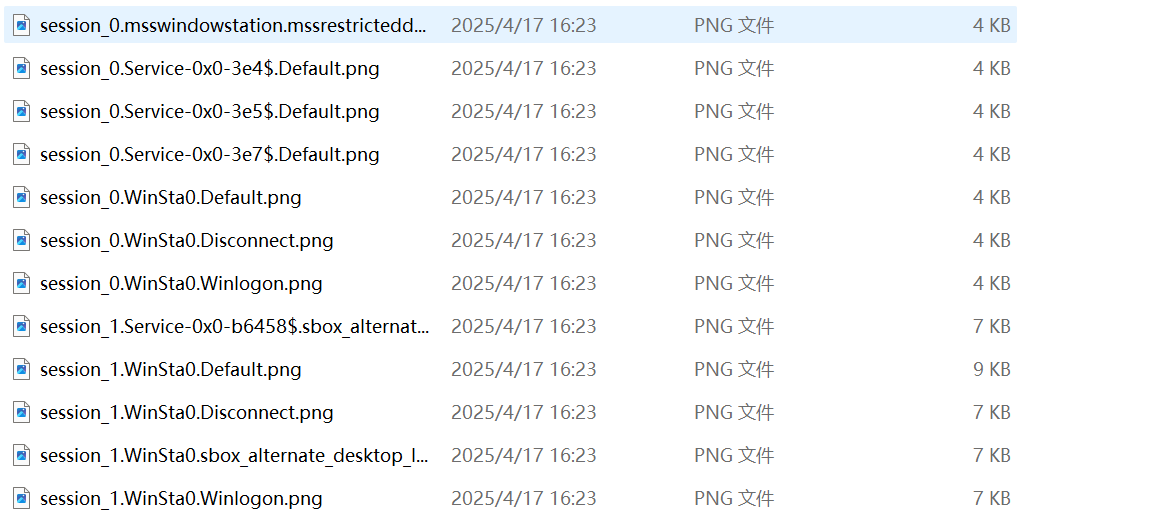

返回根目录就可以看到截下来的图片了

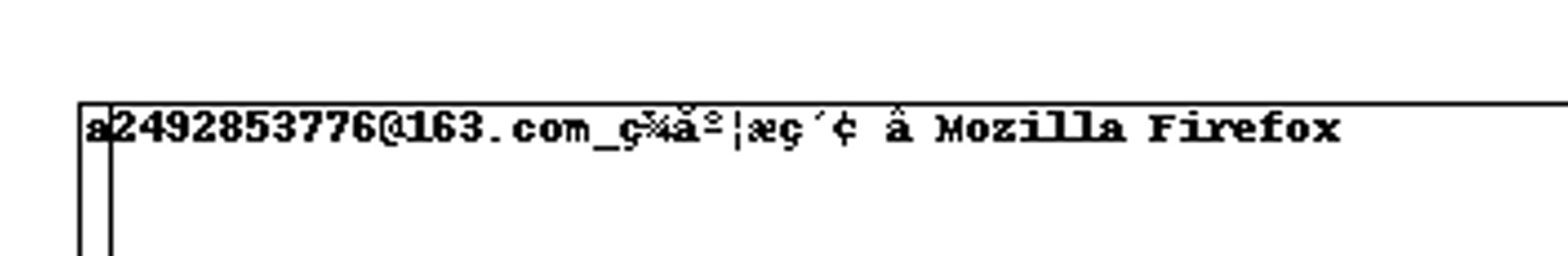

成功找到

可得ctfshow{3.3.0.0_a2492853776@163.com}

ctfshow{f1420b5294237f453b7cc0951014e45a}

JiaJia-CP-3

第一部分

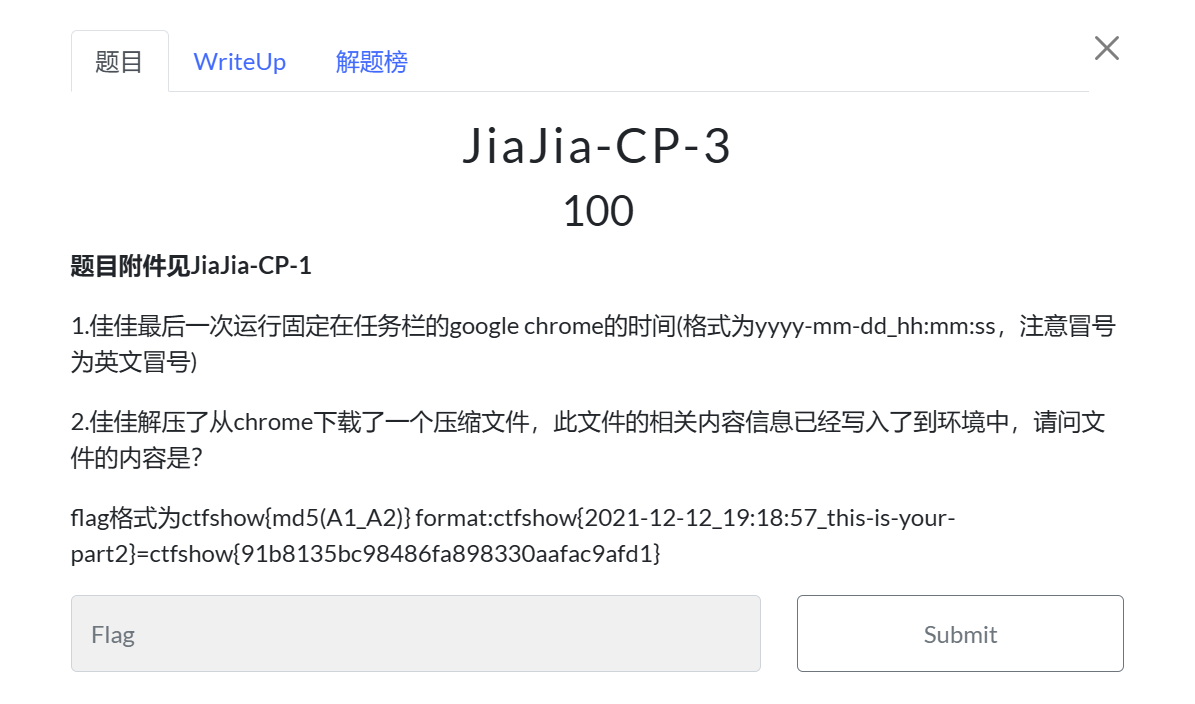

要查google chrome的运行时间,那么直接用pslist或者pstree列出进程,但是查看后发现没有,那么我就用timeliner看看

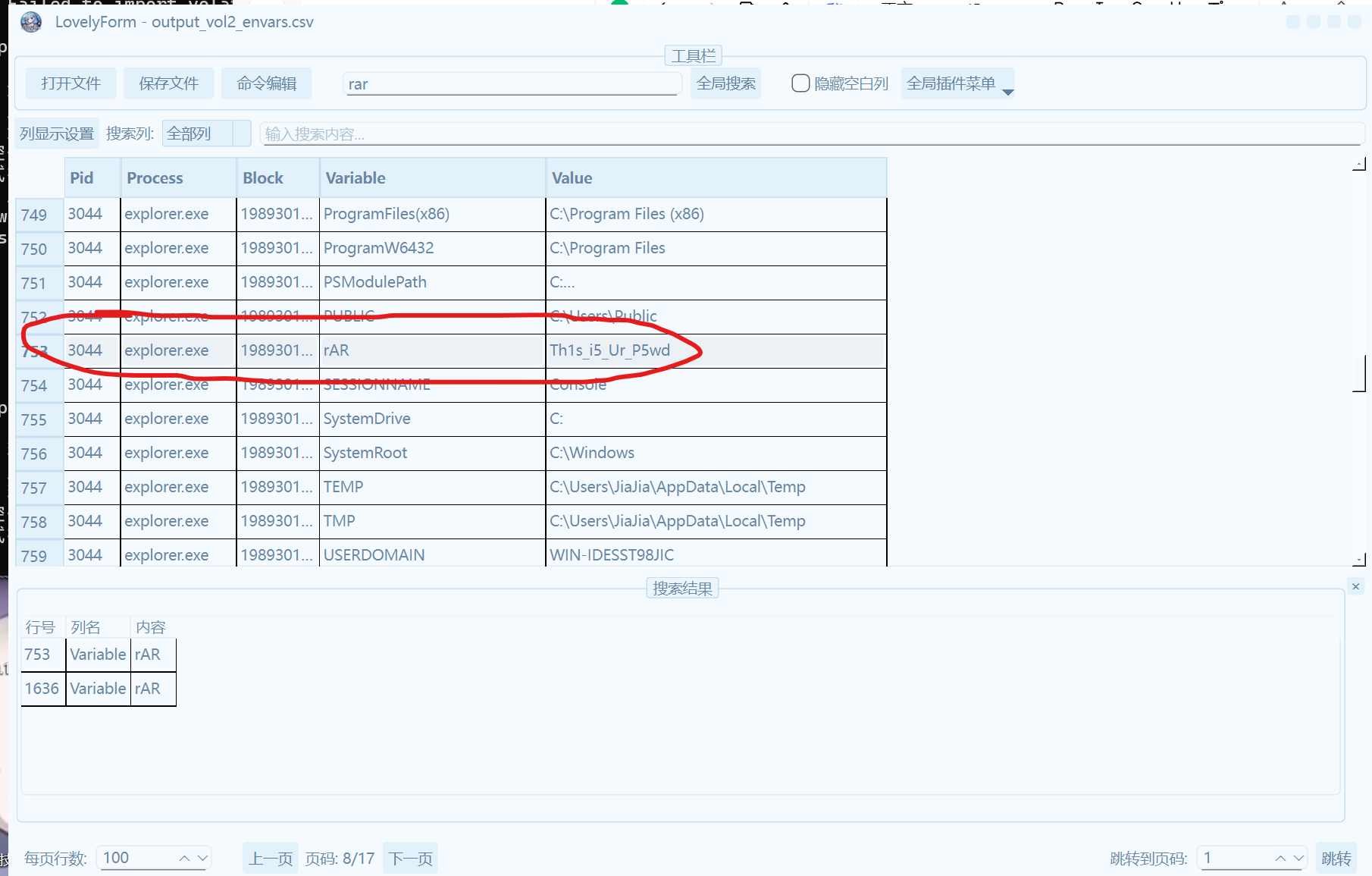

可以得到A1为2021-12-10_12:28:43,当然别忘记加上八小时了(当你看到这句话的时候说明我已经错了一次了)

第二部分

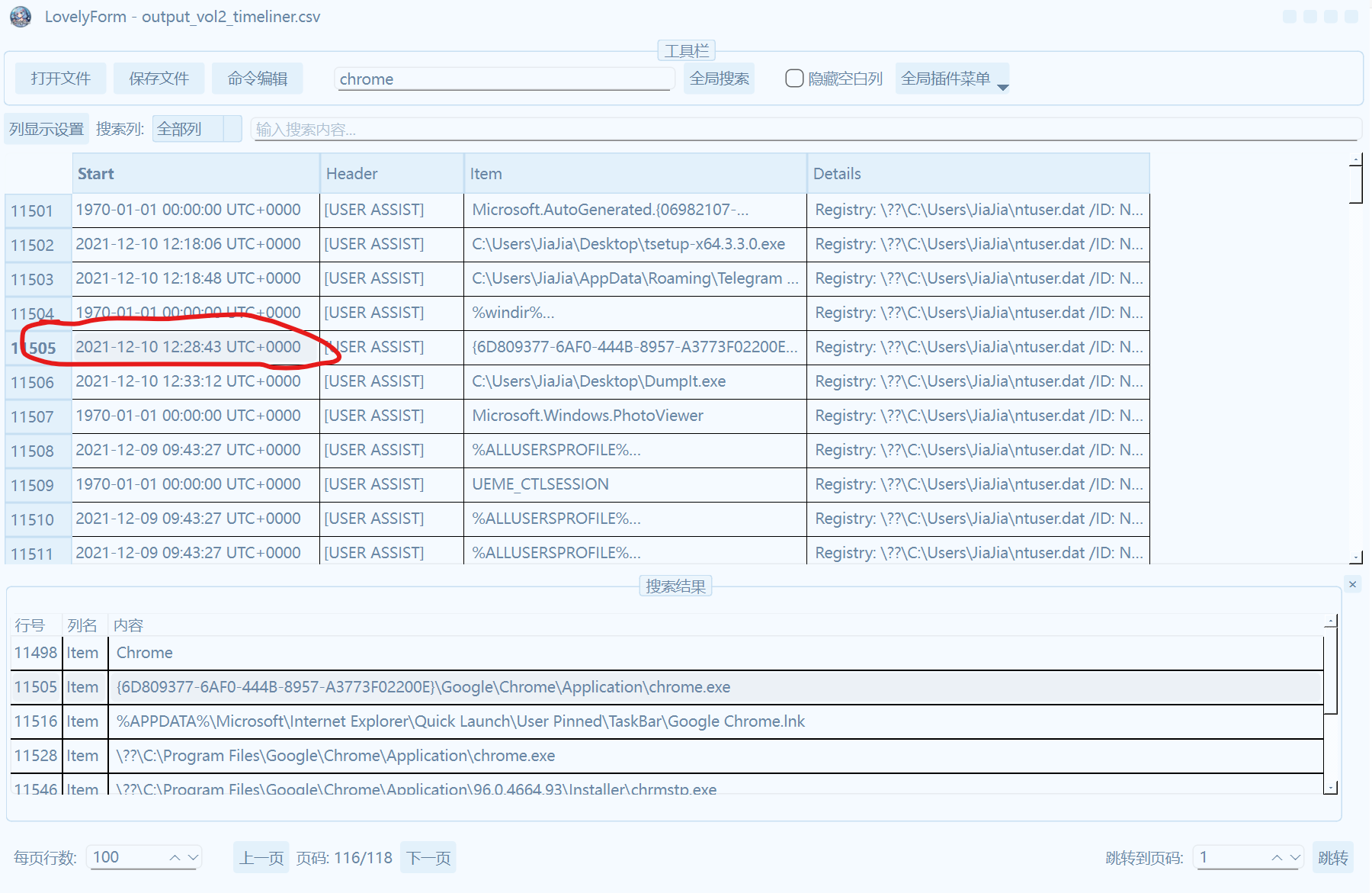

已知压缩文件已经写入环境中,那我们查看环境变量,然后找zip和rar这样的关键词即可

可得A2为Th1s_i5_Ur_P5wd

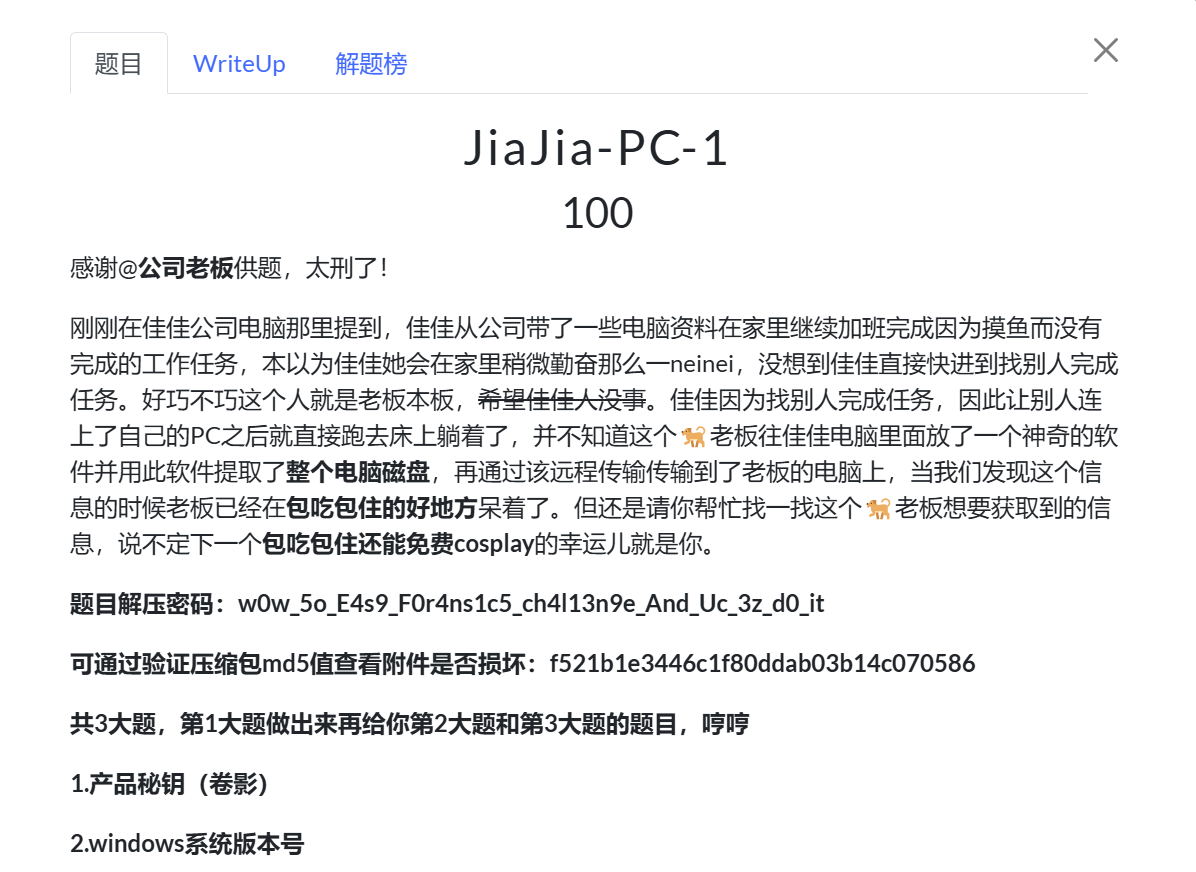

JiaJia-PC-1

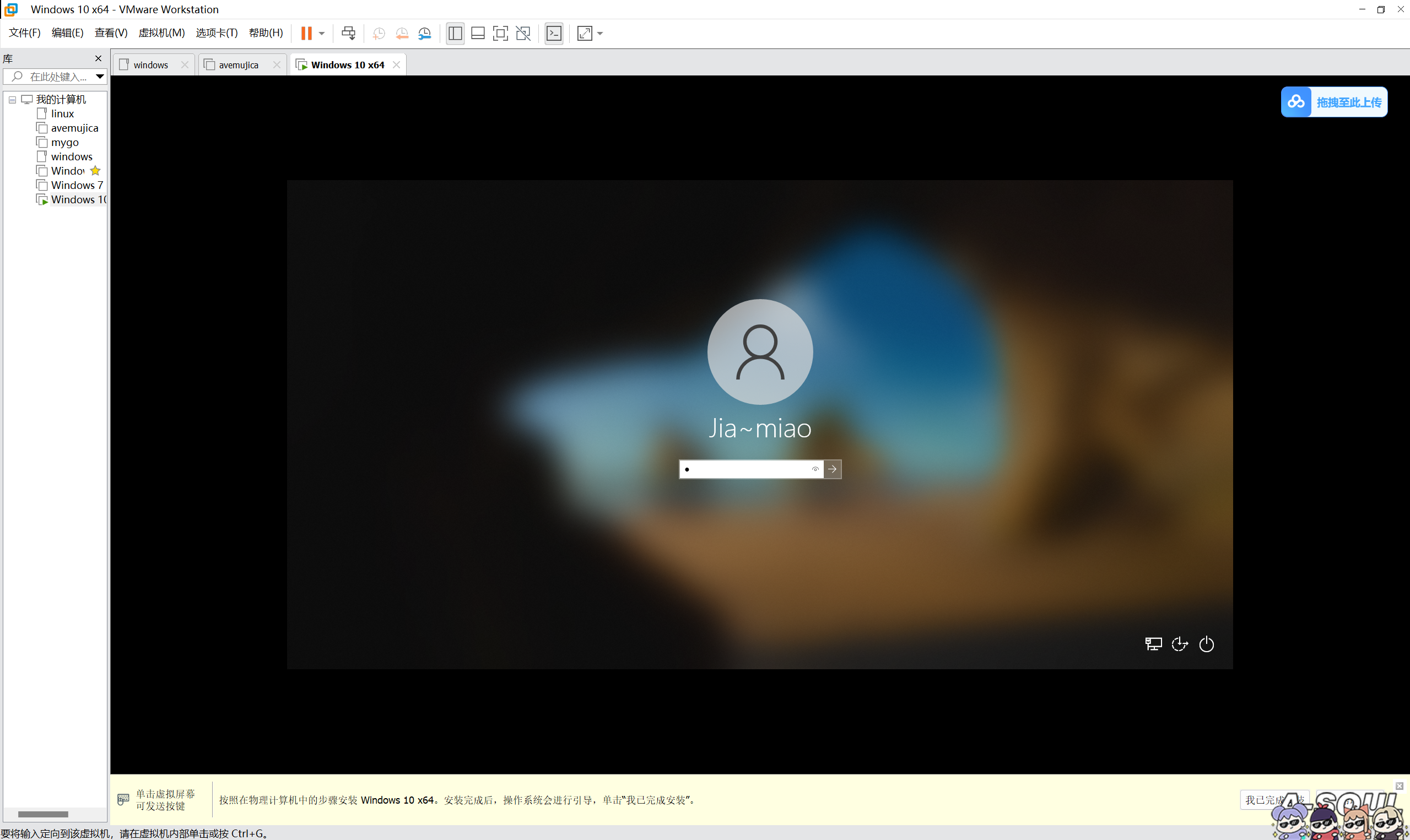

用VMware仿真启动后,发现PC用户Jia~miao有登录密码,想办法获取登录密码,即可进入系统获取想要的信息。如果是linux的话,那我还可以查看/etc/passwd文件,但是这是windows系统,这里特意在网上查了一下

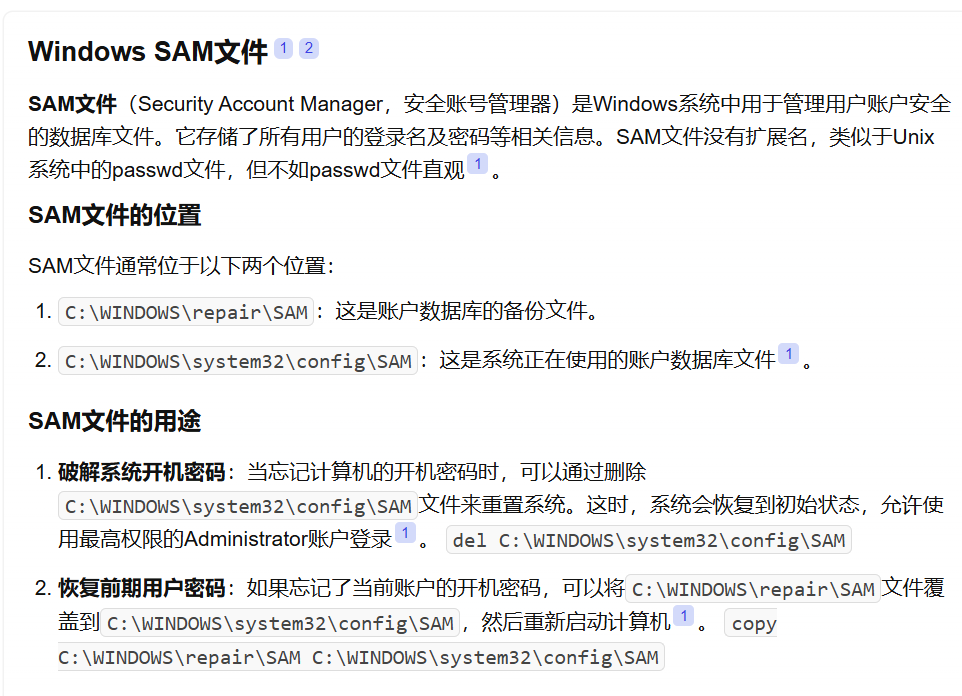

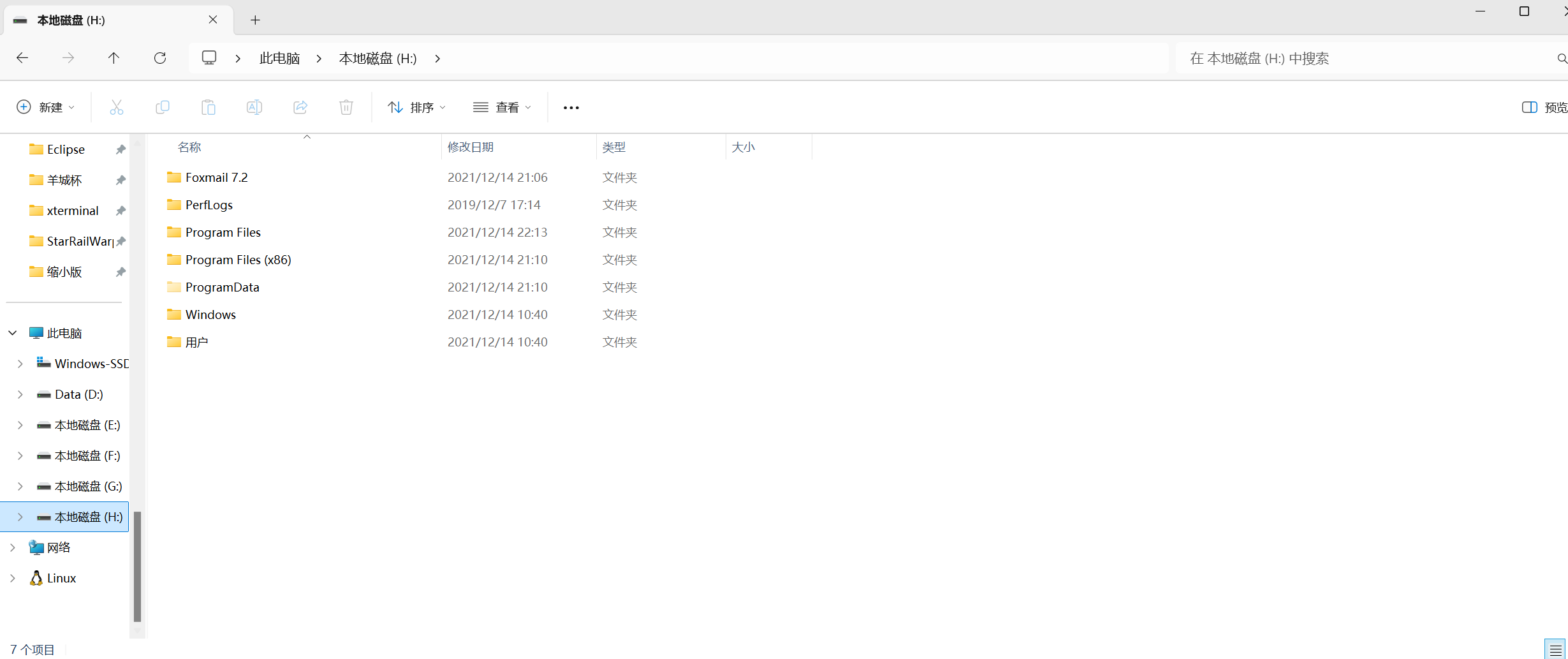

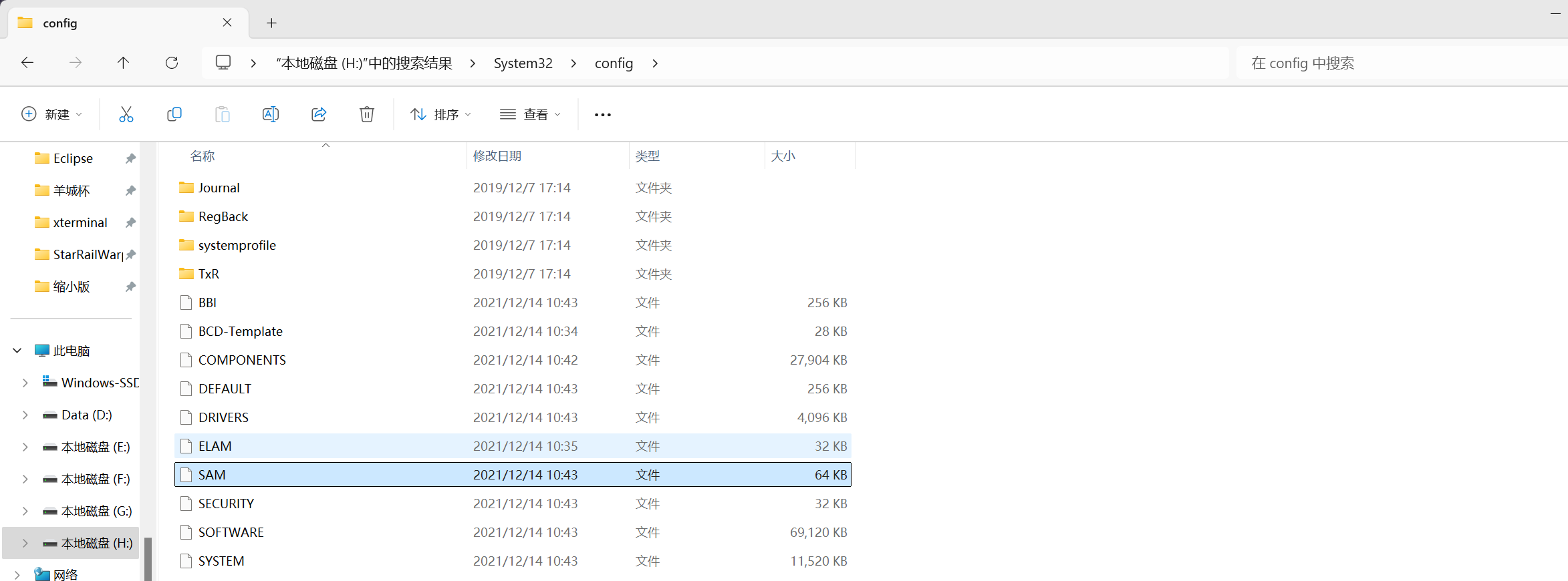

可以看到内存镜像中的C盘挂载到H盘上了,

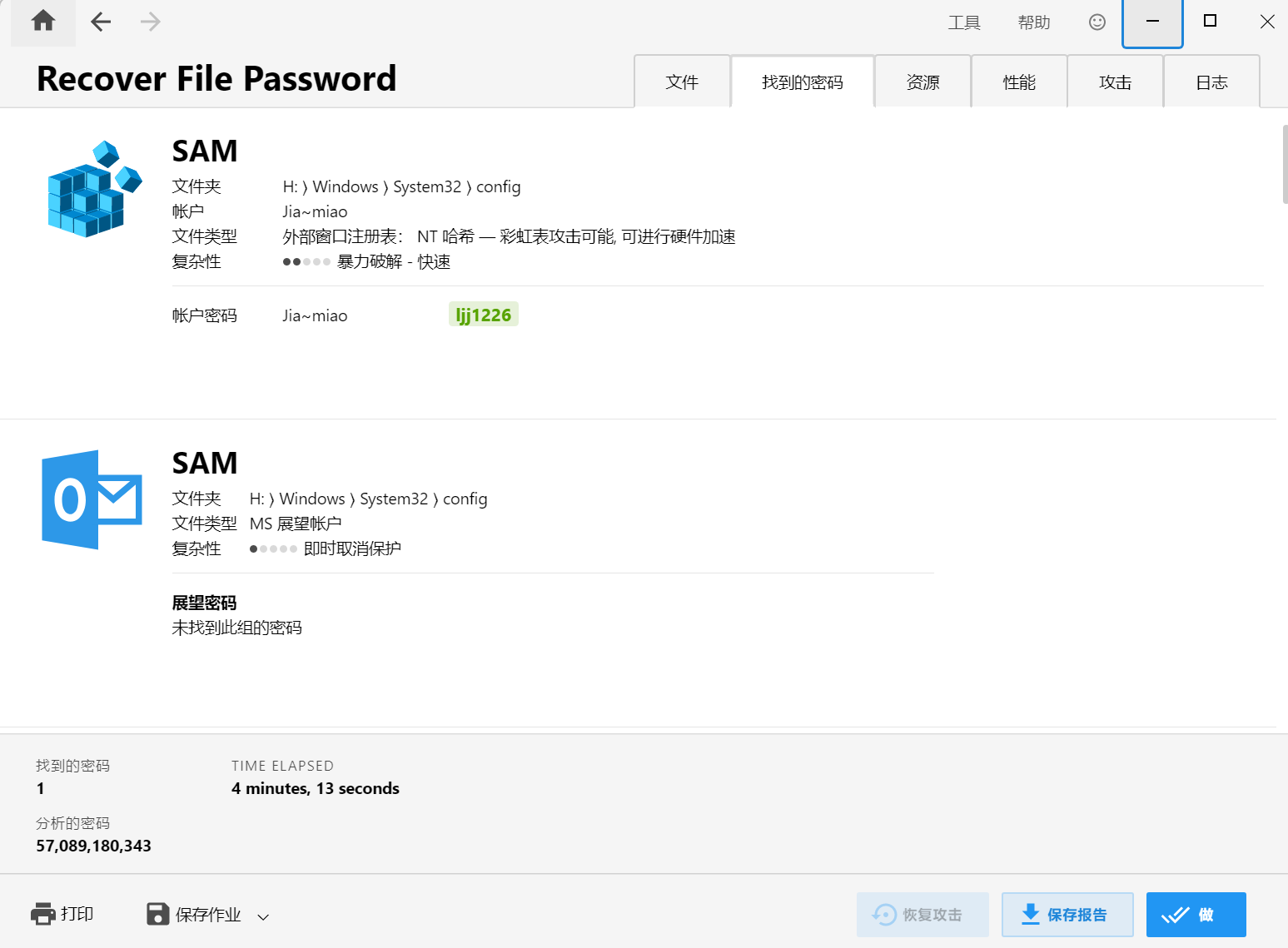

将SAM文件丢进去进行密码恢复

成功破解

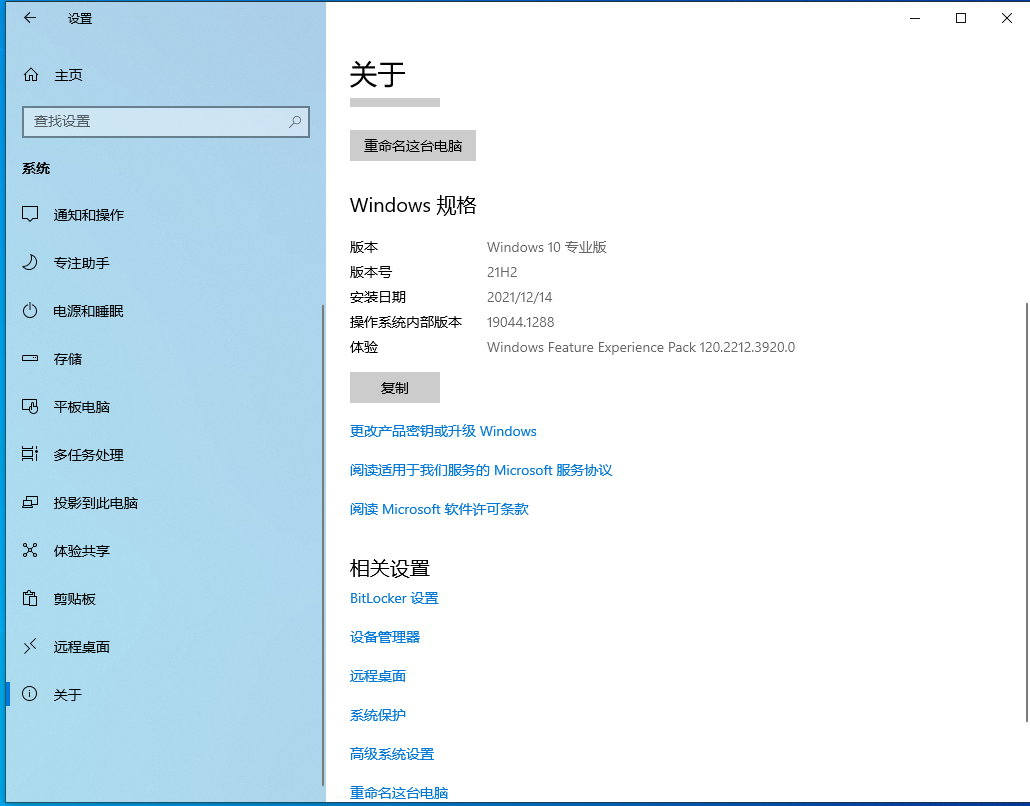

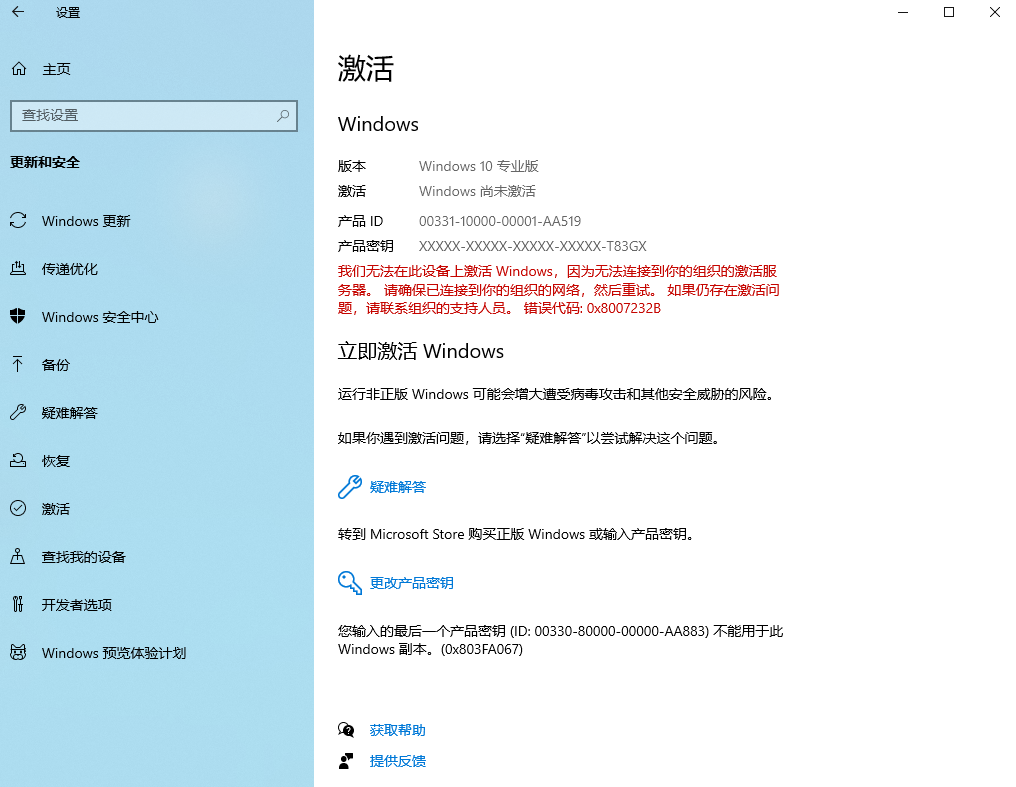

这里可以看到版本号

版本号21H2

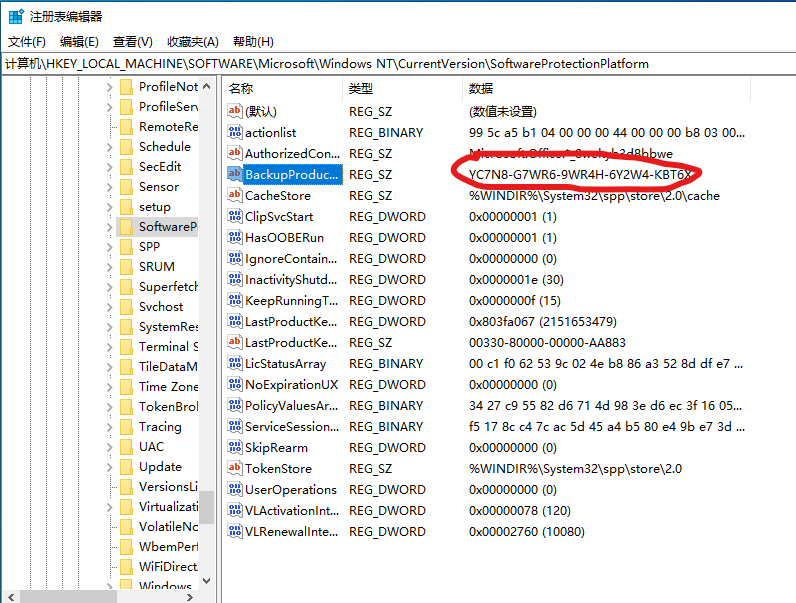

要找到产品密钥需要查注册表

居然把密钥给隐藏了,只能查注册表了

产品密钥YC7N8-G7WR6-9WR4H-6Y2W4-KBT6X

JiaJia-PC-2

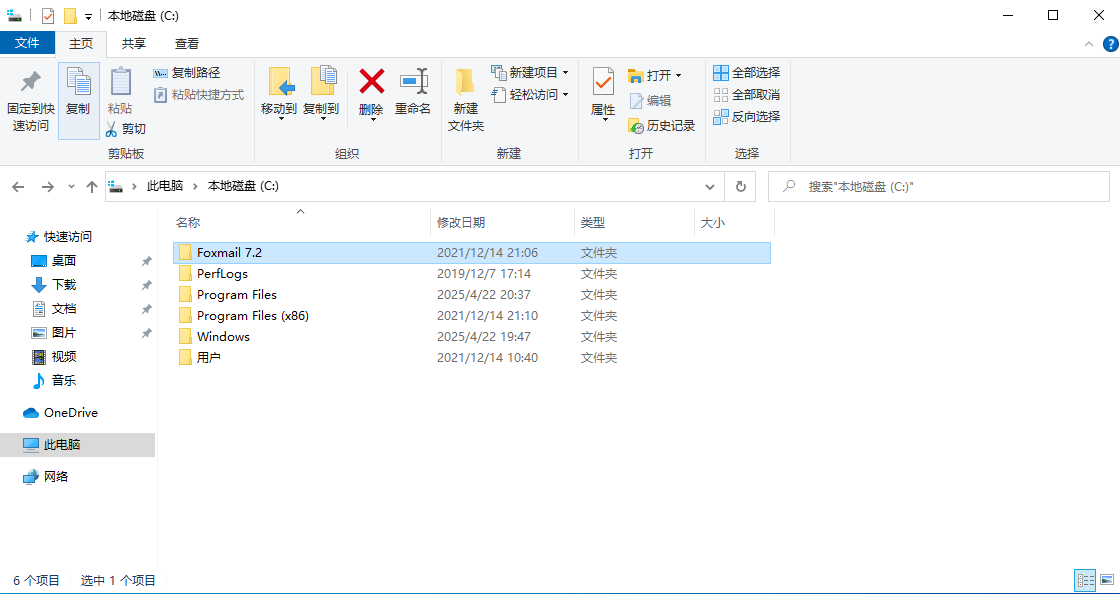

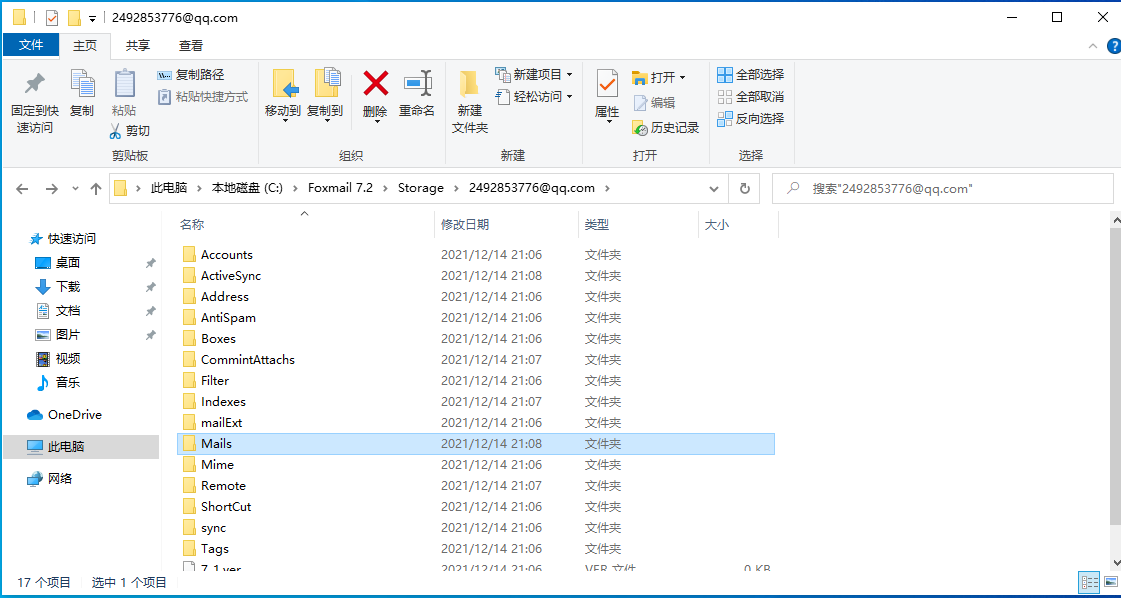

在Foxmail文件夹下

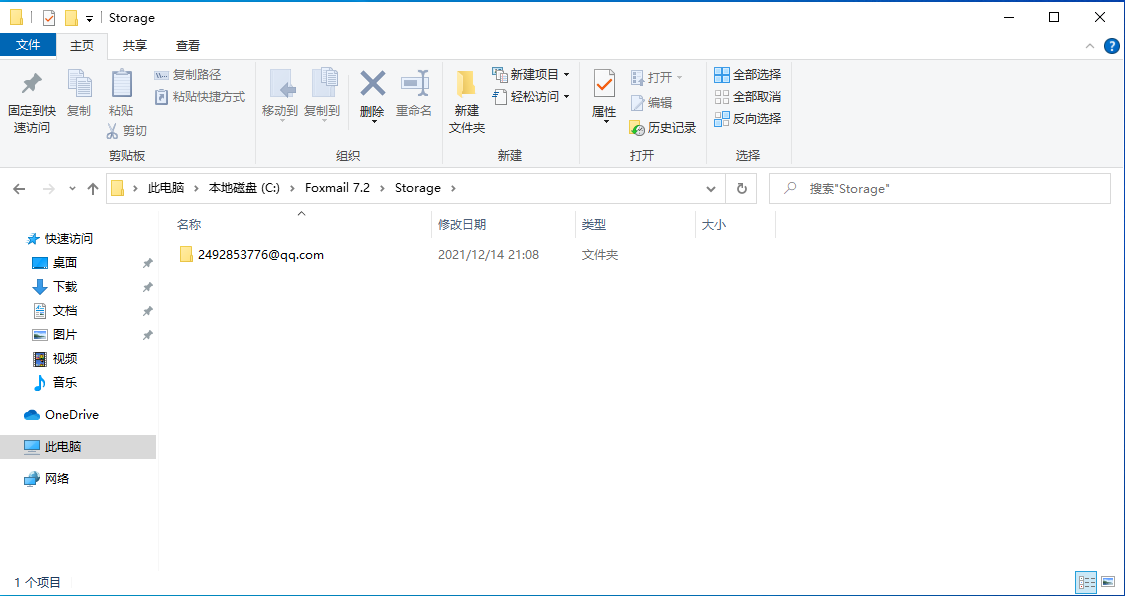

在Storage文件夹中发现一个qq邮箱,,可能是佳佳的qq号 2492853776,,先点进去看看

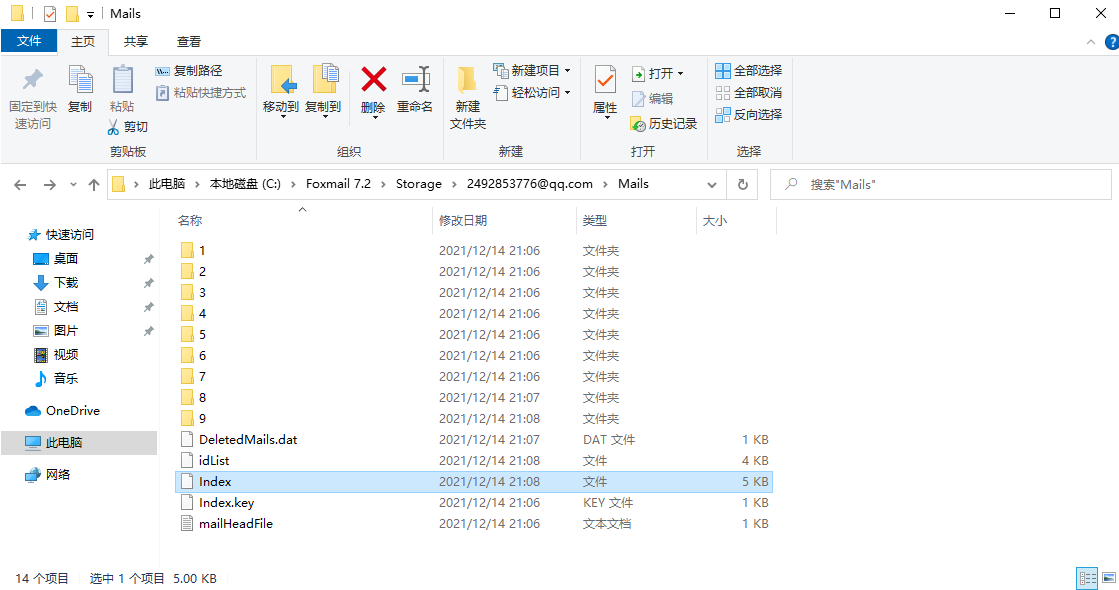

这个Mails文件夹勾起我的兴趣了,点进去看看

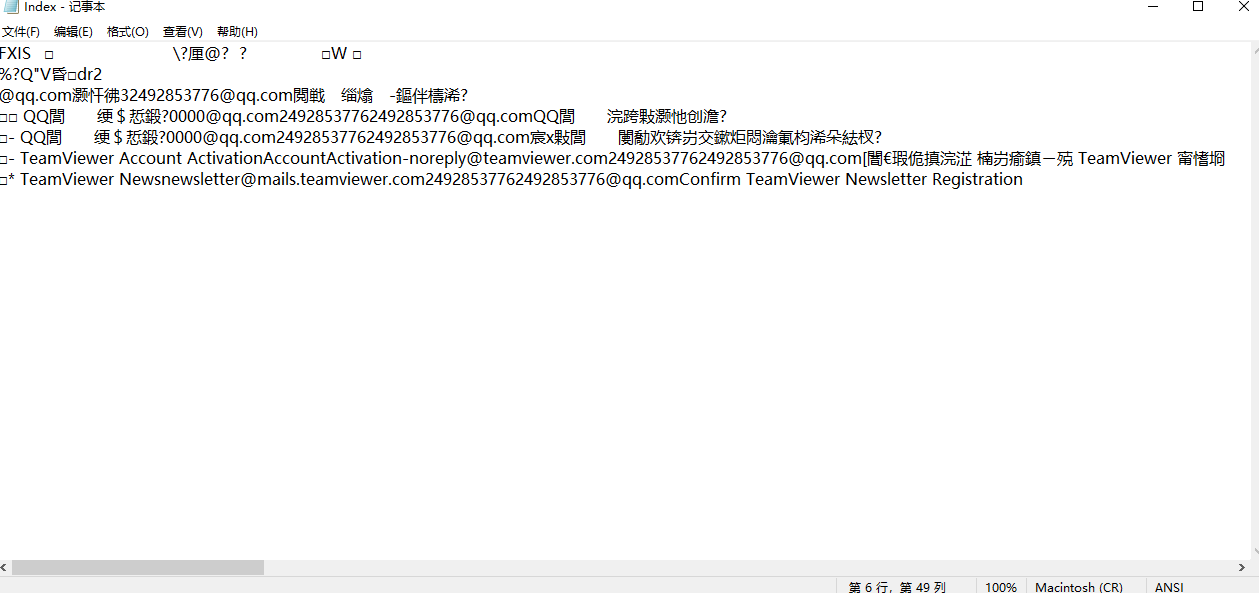

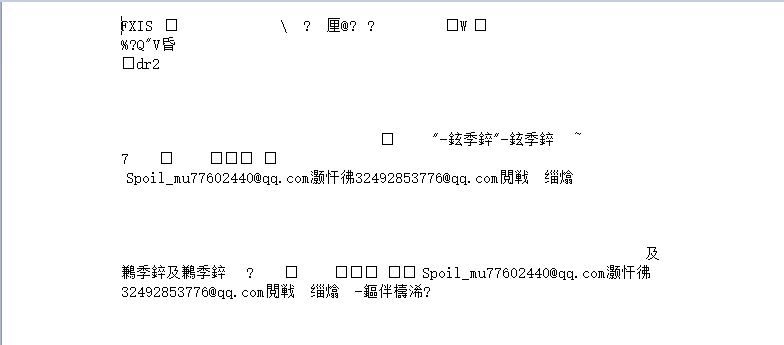

每个文件夹都看了一眼,只有在这个index文件中发现

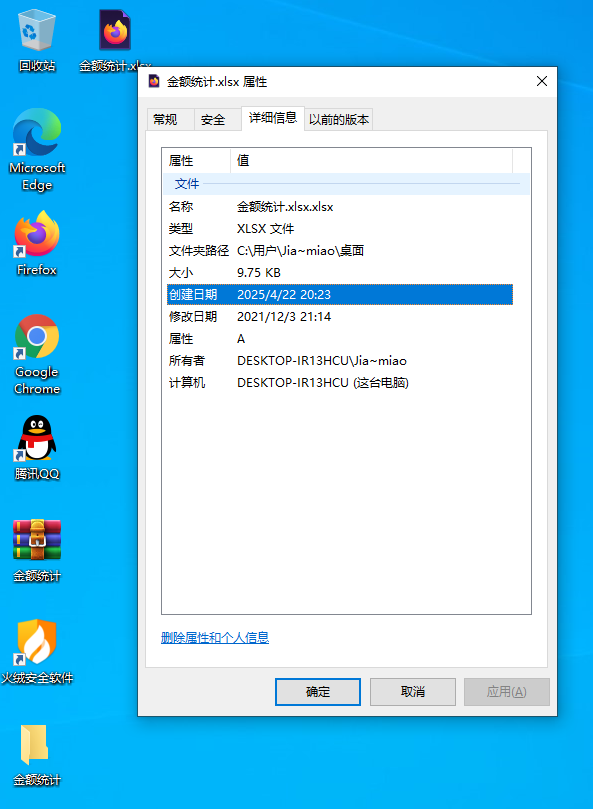

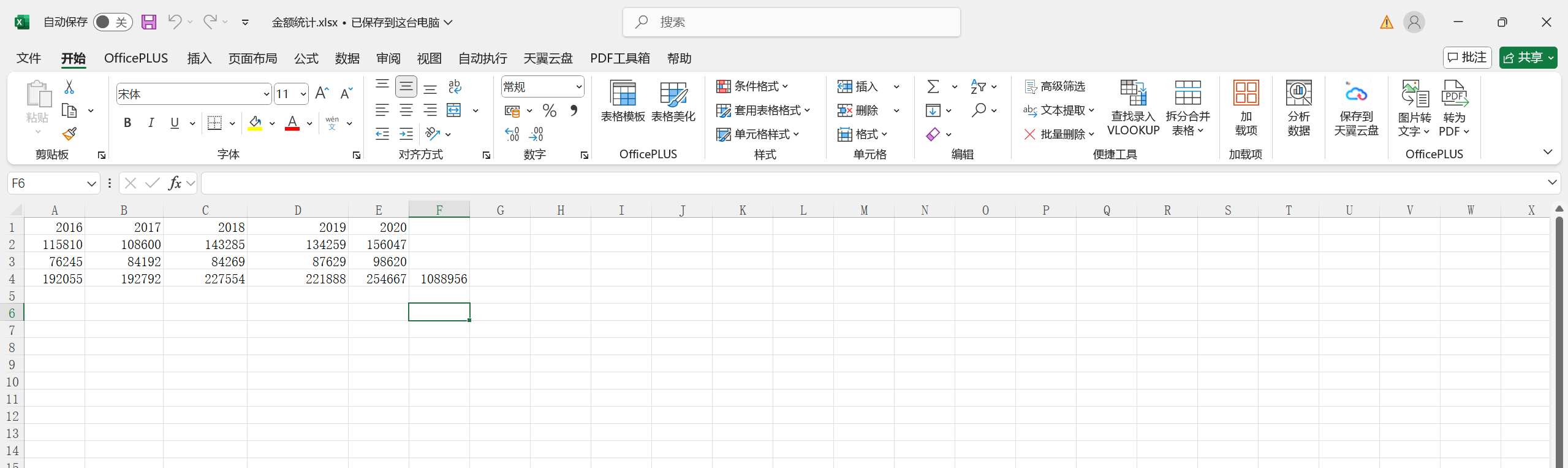

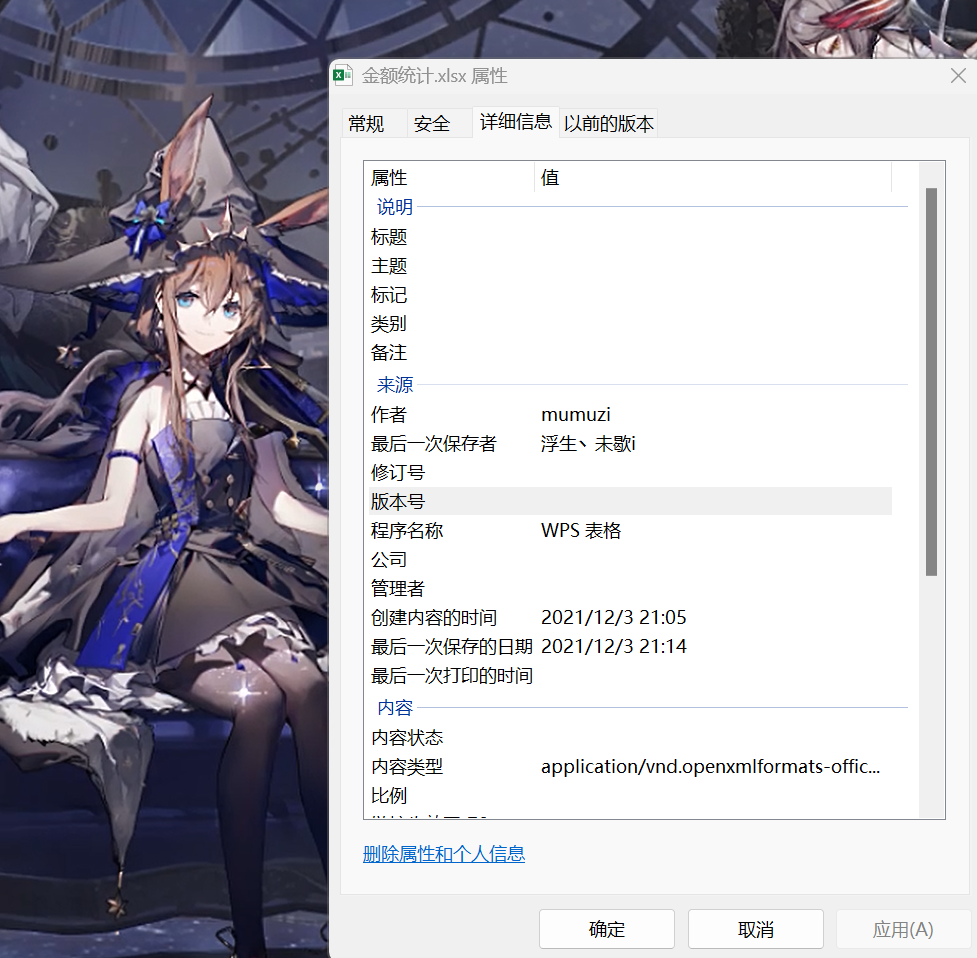

右键查看金额统计文档的属性,非常奇怪这里没有写作者,卡了一段时间看大佬的wp才发现要复制到物理机才能查看,不知道镜像里面为什么打不开

在物理机打开,都是一些没啥意义的数字

右键查看属性,作者就出来了mumuzi

接下来还要找金额统计.rar是谁发过来的

还是在刚刚找到的index文件里面,可以看到一个之前没有出现的qq邮箱

77602440@qq.com

JiaJia-PC-3

,

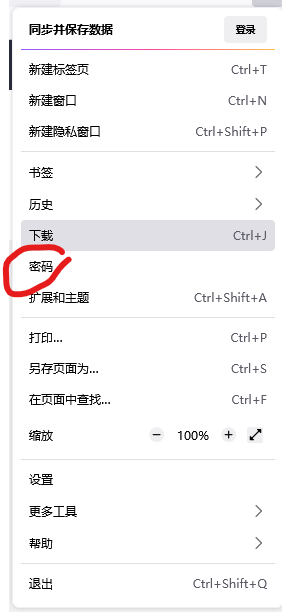

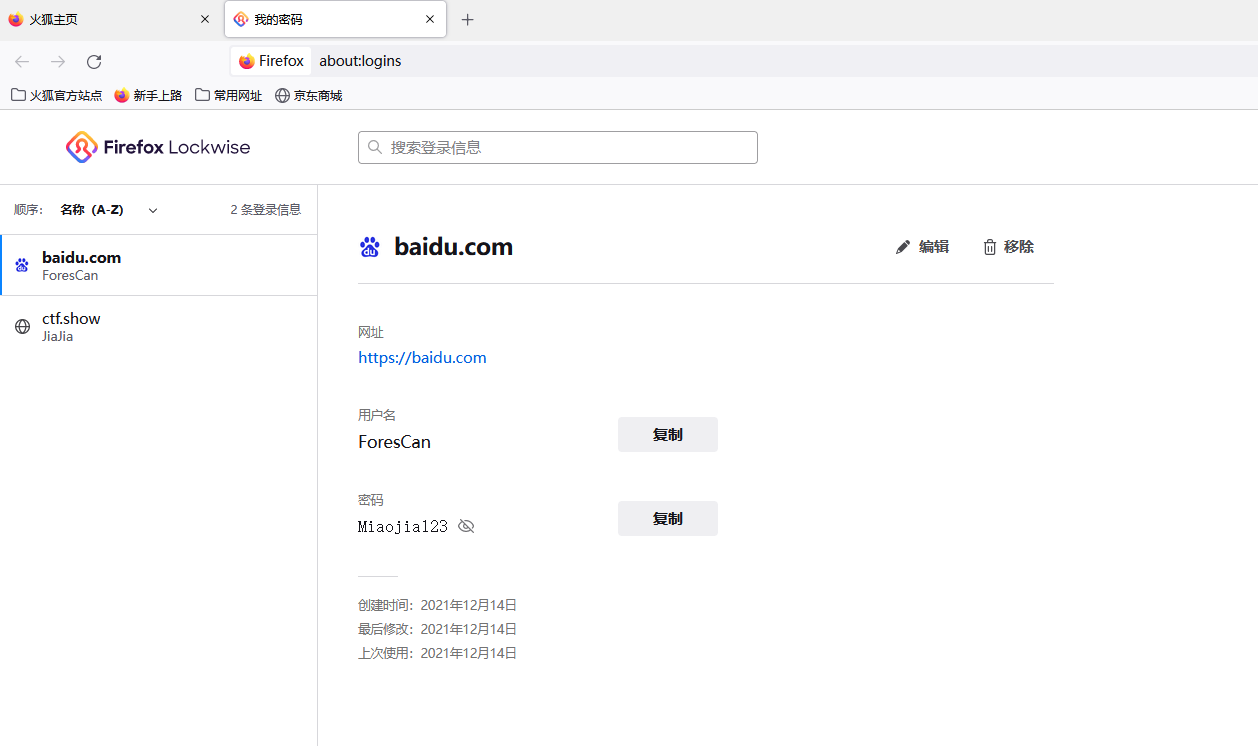

我先找第三个,根据常识可知一般浏览器是会存储一些页面的登陆密码的,所以几个浏览器都可以看看存不存在密码

可知A3为 Miaojia123

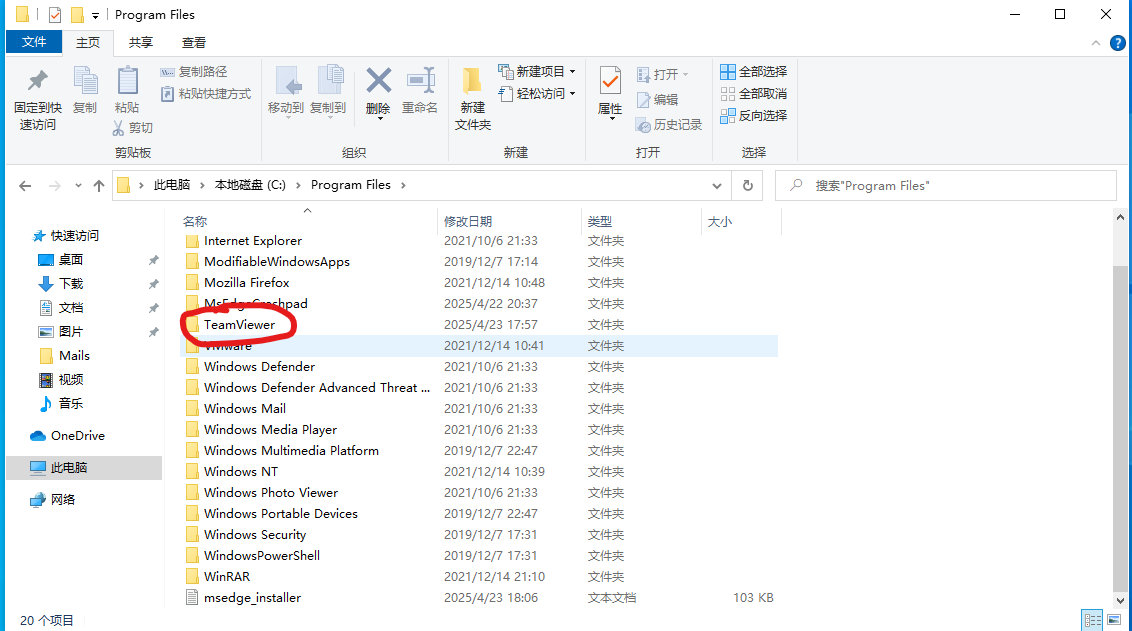

常用的远程控制软件有Todesk,向日葵,Teamviewer

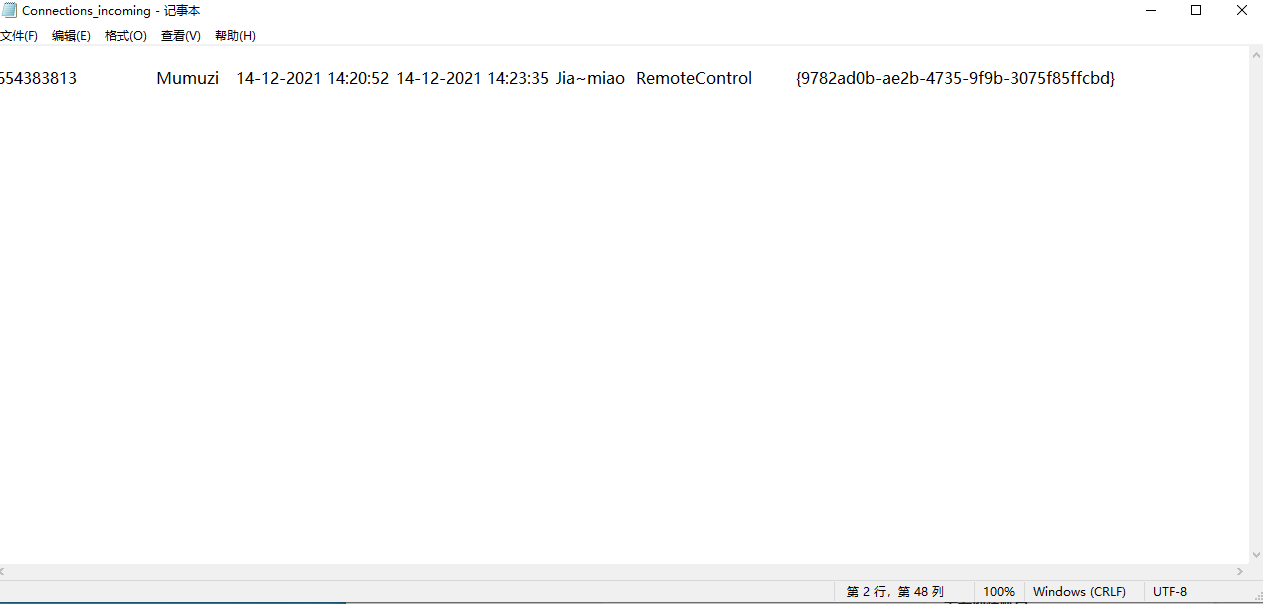

在c盘下发现Teamviewer,进入文件夹发现一个Connections_incoming文件,既然要我找远程控制连接的时间那这个文件应该能查到

盲猜这是记载的远程连接时间,可以得到A2为163

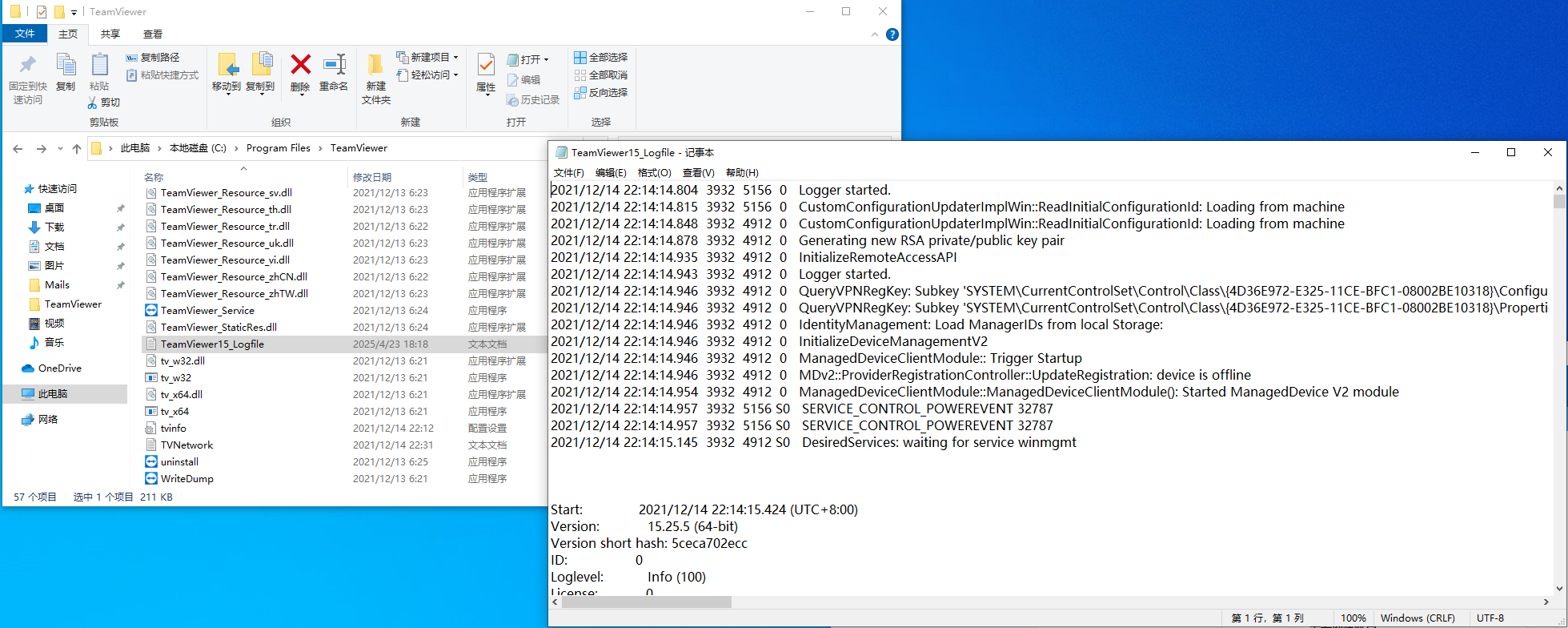

logfile一般就是日志文件,这里应该是Teamviewer的日志记录文件,可以看到第一个时间Logger started

应该就是远程控制软件Teamviewer的安装时间

A2为

2021/12/14_22:14:14.804

这里的电子取证应该说算入门难度,不是很难,感兴趣的新手可以了解一下

这里的电子取证应该说算入门难度,不是很难,感兴趣的新手可以了解一下